981

0.2

2015-09-10

Компьютерная безопасность: всё, что следует знать, чтобы защитить свои данные в сети

Абсолютной защиты не существуетКаждый день вы слышите о дырах в безопасности, вирусах и бандах злых хакеров, которые могут оставить вас без денег или, что ещё хуже, довести до ручки целую страну. Но всё ли правда в этих сообщениях? Несколько экспертов постараются отделить мифы от фактов.

1. Наличие надёжного пароля действительно может предотвратить большинство атакАлекс Стамос, шеф информационной безопасности в компании Yahoo, большую часть своей карьеры провёл, выискивая уязвимости в различных системах безопасности и выясняя, как именно злоумышленники могут попытаться использовать выявленные недостатки. Он видел всё: и коварнейшие хаки, и простейшие методы социальной инженерии. А ещё он установил, что для подавляющего большинства пользователей существует два простых решения проблем безопасности: надёжные пароли и двухфакторная аутентификация.

Стамос говорит, что самая большая проблема состоит в том, что СМИ рассказывают истории только о самых сложных взломах, заставляя пользователей чувствовать, что нет ничего, что они могли бы предпринять для своей защиты. Но, как пишет Стамос, это не соответствует действительности:

2. Устройство не бывает безопасным лишь потому, что оно новоеКогда вы открываете коробку с новым смартфоном, планшетом или ноутбуком, они пахнут свежим пластиком, а их батареи работают невероятно долго. Но это не значит, что ваше устройство уже не заражено вредоносными программами и не пронизано целой сетью дыр в системе безопасности.

Элеонор Саитта — технический директор Международного института современных СМИ. На протяжении десяти лет она консультирует корпорации и правительства по вопросам компьютерной безопасности. Элеонор считает, что одним из самых пагубных мифов о безопасности является представление о том, что устройства начинают свою «жизнь» будучи совершенно безопасными, но с течением времени этот уровень безопасности снижается. Это мнение просто не соответствует действительности, особенно сегодня, когда так много устройств поставляется с предустановленными вредоносными рекламными программами, такими, как Superfish (если вы помните, предустановленная программа Superfish была обнаружена на многих ноутбуках фирмы Lenovo).

Вот почему Superfish был такой большой проблемой. Фактически, они создали бэкдор, и создали его плохо, но тем не менее в компьютер могли попасть посторонние.

3. Даже самое лучшее программное обеспечение имеет дыры в системе безопасностиМногие думают, что достаточно хорошее программное обеспечение и сети могут быть совершенно безопасными. Из-за такого отношения многие пользователи сердятся, когда их компьютеры или сервисы, которыми они пользуются, оказываются уязвимы для атак.

Но если мы можем разработать безопасный автомобиль, то почему же нельзя разработать безопасный смартфон? Разве наука не в силах это сделать?

Париса Тебриз говорит, что на информационную безопасность нельзя смотреть под таким углом. Париса — инженер, возглавляющий службу безопасности Google Chrome, и она полагает, что информационная безопасность — как медицина:

Лилиан Аблон, исследователь компьютерной безопасности из корпорации RAND, утверждает, что такого понятия, как «полностью безопасная система», — просто не существует. И цель защитников сводится к тому, чтобы не исключить полностью атаки на систему, а сделать их очень дорогими:

Облачные технологии в наши дни повсюду. Вы храните в облаках свою электронную почту, фотографии, историю своих чатов, медицинские документы, банковские документы и даже подробности вашей интимной жизни. Но это создаёт новые проблемы безопасности, о которых мы не подозреваем. Инженер по безопасности Ли Ханивелл работает в крупной компании облачных вычислений и объясняет, как работает облако:

6. Обновления программного обеспечения имеют решающее значение для вашей защитыОчень мало вещей в жизни раздражают сильнее, чем маленькое всплывающее окошко в углу экрана, напоминающее вам, что нужны обновления. Для этого вы должны подключить своё устройство к сети, и часто обновление занимает много времени. Но обновления — это часто единственное, что стоит между вами и плохими ребятами. О’Доннел из Cisco говорит: «Понятно, что эти сообщения об обновлениях раздражают вас. Но частота обновлений программного обеспечения в меньшей степени вызвана новыми возможностями этого программного обеспечения, и в большей степени — устранением каких-то недостатков в этом программном обеспечении, которыми злоумышленник может воспользоваться для того, чтобы получить контроль над системой. А программные патчи в обновлениях устраняют проблемы, которые были выявлены и, вероятно, уже использовались для атак. Вы ведь не будете несколько дней подряд ходить без дезинфекции и перевязки глубоких кровоточащих ран у вас на руке, не так ли? Не делайте этого и по отношению к своему компьютеру».

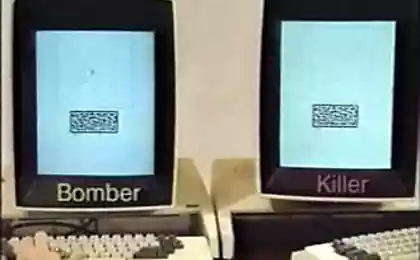

7. Хакеры — не всегда преступникиНесмотря на то что нам десятилетиями доказывают обратное, большинство из нас продолжает думать о хакерах как об исчадиях ада, которые хотят только одного: воровать деньги и цифровые товары.

Но хакеры носят как чёрные, так и белые шляпы.

И ребята в белых шляпах проникают в системы до того, как туда проникнут плохие ребята в шляпах чёрных. После того как «белые» выявят уязвимости, эти дыры могут быть заделаны.

Тебриз из Google Chrome говорит:

via gizmodo.com/9-facts-about-computer-security-that-experts-wish-you-k-1686817774

1. Наличие надёжного пароля действительно может предотвратить большинство атакАлекс Стамос, шеф информационной безопасности в компании Yahoo, большую часть своей карьеры провёл, выискивая уязвимости в различных системах безопасности и выясняя, как именно злоумышленники могут попытаться использовать выявленные недостатки. Он видел всё: и коварнейшие хаки, и простейшие методы социальной инженерии. А ещё он установил, что для подавляющего большинства пользователей существует два простых решения проблем безопасности: надёжные пароли и двухфакторная аутентификация.

Стамос говорит, что самая большая проблема состоит в том, что СМИ рассказывают истории только о самых сложных взломах, заставляя пользователей чувствовать, что нет ничего, что они могли бы предпринять для своей защиты. Но, как пишет Стамос, это не соответствует действительности:

«Я заметил, что в СМИ, в индустрии информационной безопасности и в обществе значительно вырос уровень нигилизма, после того как были опубликованы документы Сноудена. Выражалось это в том, что люди просто опускали руки, полагая, что ничего не могут сделать, чтобы обезопасить себя. Да, рядовой пользователь мало что может сделать, столкнувшись с мощной разведывательной организацией, которая способна переписывать даже прошивки на новых жёстких дисках, однако это не должно быть причиной, по которой пользователи не делают то, что в их силах, чтобы защититься от наиболее вероятных угроз. Защитить себя от этих угроз пользователи могут, сделав всего два простых шага:Адам О’Доннел, главный инженер группы по защите от вредоносных программ из компании Cisco, добавляет к советам Стамоса кое-что ещё:

Установить менеджер паролей и использовать его, чтобы создать уникальный пароль для каждого используемого вами сетевого сервиса.

Активировать различные варианты идентификации второго уровня (чаще всего — через текстовые сообщения), как для своей электронной почты, так и для своих аккаунтов в социальных сетях.

Последний пункт особенно важен, поскольку злоумышленники любят собирать электронные адреса и социальные аккаунты миллионов людей, чтобы потом автоматически использовать их для проникновения в другие аккаунты или для сбора данных о том, какие аккаунты принадлежат действительно состоятельным людям».

«Мой совет для рядового пользователя: делайте хорошие резервные копии и проверяйте их. Используйте хранилище паролей. И обязательно используйте разные пароли для каждого сайта».Да-да, завести себе хороший пароль очень легко. И это лучшее, что вы можете сделать.

2. Устройство не бывает безопасным лишь потому, что оно новоеКогда вы открываете коробку с новым смартфоном, планшетом или ноутбуком, они пахнут свежим пластиком, а их батареи работают невероятно долго. Но это не значит, что ваше устройство уже не заражено вредоносными программами и не пронизано целой сетью дыр в системе безопасности.

Элеонор Саитта — технический директор Международного института современных СМИ. На протяжении десяти лет она консультирует корпорации и правительства по вопросам компьютерной безопасности. Элеонор считает, что одним из самых пагубных мифов о безопасности является представление о том, что устройства начинают свою «жизнь» будучи совершенно безопасными, но с течением времени этот уровень безопасности снижается. Это мнение просто не соответствует действительности, особенно сегодня, когда так много устройств поставляется с предустановленными вредоносными рекламными программами, такими, как Superfish (если вы помните, предустановленная программа Superfish была обнаружена на многих ноутбуках фирмы Lenovo).

Вот почему Superfish был такой большой проблемой. Фактически, они создали бэкдор, и создали его плохо, но тем не менее в компьютер могли попасть посторонние.

«Когда вы полагаетесь на код, поставляемый сторонним производителем, онлайн-сервисом или кем-то ещё, кого вы не можете контролировать, велика вероятность, что этот код будет работать не в ваших интересах, потому что все они пытаются что-то вам продать. Также высока вероятность, что этот код поставит под угрозу собственность других людей. В настоящее время у нас просто нет надёжного способа борьбы с таким положением вещей, а код могут использовать самые разные люди»Другой проблемой, о которой в СМИ заговорили с момента атаки FREAK, является то, что множество машин поставляется с уже предустановленными бэкдорами. Их туда ставят по требованию правительства, чтобы в случае необходимости упростить спецслужбам задачу отслеживания преступника. К сожалению, бэкдор — это уязвимость в системе безопасности, которой может воспользоваться кто угодно, а не только правительство.

3. Даже самое лучшее программное обеспечение имеет дыры в системе безопасностиМногие думают, что достаточно хорошее программное обеспечение и сети могут быть совершенно безопасными. Из-за такого отношения многие пользователи сердятся, когда их компьютеры или сервисы, которыми они пользуются, оказываются уязвимы для атак.

Но если мы можем разработать безопасный автомобиль, то почему же нельзя разработать безопасный смартфон? Разве наука не в силах это сделать?

Париса Тебриз говорит, что на информационную безопасность нельзя смотреть под таким углом. Париса — инженер, возглавляющий службу безопасности Google Chrome, и она полагает, что информационная безопасность — как медицина:

«Я думаю, что информационная безопасность — это и искусство, и наука. Может, это потому, что люди создали как технологии, так и интернет. Мы думаем, что построили всё отлично, однако сложность того, что мы построили и что теперь пытаемся обезопасить, кажется невероятной. Чтобы обезопасить всё это, нужно отказаться от багов. И тут экономика явно не на стороне защитников. То есть защитники должны быть уверены, что в программах, которые они используют или пишут, нет ни одного бага (а программы — это, как правило, миллионы строк кода, с учётом операционной системы), в то время как злоумышленнику достаточно найти всего лишь один баг.»В программном обеспечении всегда будут баги. Некоторое подмножество этих багов окажет определённое влияние на безопасность. Поиск и устранение багов требует времени и огромных финансовых затрат, в которых производитель программы заинтересован далеко не всегда.

Лилиан Аблон, исследователь компьютерной безопасности из корпорации RAND, утверждает, что такого понятия, как «полностью безопасная система», — просто не существует. И цель защитников сводится к тому, чтобы не исключить полностью атаки на систему, а сделать их очень дорогими:

«При наличии достаточного количества ресурсов злоумышленник всегда найдёт способ проникнуть в систему. Вы наверняка знакомы с фразой „вопрос не в том, как, вопрос в том, когда“. Так что цель компьютерной безопасности должна состоять в том, чтобы сделать взлом невероятно дорогим для злоумышленников (дорогим по деньгам, по затраченному времени, по использованным ресурсам, по научным исследованиям и т. д.)».4. Каждый сайт и каждое приложение должны использовать HTTPSВы наверняка слышали о протоколе https. Протокол https — это медленно. Это подходит только для сайтов, которые всегда должны быть безопасны. Но на самом деле всё не так. Питер Экерсли, технолог из Electronic Frontier Foundation, на протяжении нескольких лет занимается исследованиями https. Он говорит, что существует опасное заблуждение, состоящее в том, что многим сайтам и приложениями якобы не требуется https:

«Ещё одним серьёзным заблуждением является то, что владельцы сайтов рекламных сетей или сайтов газет думают: „Поскольку мы не обрабатываем платежи по кредитным картам, то на нашем сайте не нужен https, да и приложениям нашим он тоже ни к чему“.5. «Облака» — небезопасны, они просто создают новые проблемы безопасности

На самом деле, https должен быть на всех сайтах в Интернете, потому что без него хакеры могут перехватывать данные, а всевозможные правительственные программы для наблюдения могут легко увидеть, что именно люди читают на вашем сайте. Кроме того, перехваченные данные могут быть модифицированы, и цель этих модификаций будет не самой лучшей».

Облачные технологии в наши дни повсюду. Вы храните в облаках свою электронную почту, фотографии, историю своих чатов, медицинские документы, банковские документы и даже подробности вашей интимной жизни. Но это создаёт новые проблемы безопасности, о которых мы не подозреваем. Инженер по безопасности Ли Ханивелл работает в крупной компании облачных вычислений и объясняет, как работает облако:

«Ввод данных в облако похож на жизнь в безопасном доме. Облачные сервисы соотносят данные с пользователями. Вы не можете знать, где ваши данные хранятся в настоящее время, однако на „рецепции“ вашего „безопасного дома“ всегда есть некто, хранящий журналы посещений и тщательно отслеживающий модели поведения всех пользователей. Это что-то вроде коллективного иммунитета. Когда кто-то пытается атаковать облако, его поведение немного меняется, отклоняясь от установленных паттернов. А когда вы пытаетесь защитить облачную систему и найти злоумышленника, вам приходится буквально искать иголку в стоге сена, потому что нужно будет обработать огромное количество данных. Если же квалификация хакера высока, то он будет знать, как двигаться в облаке спокойно, вообще не вызывая подозрений системы».Другими словами, некоторые автоматизированные атаки в облаке становятся совершенно очевидны. С другой стороны, в том же облаке злоумышленнику намного легче спрятаться, что создаёт серьёзную проблему, которая до сих пор не решена.

6. Обновления программного обеспечения имеют решающее значение для вашей защитыОчень мало вещей в жизни раздражают сильнее, чем маленькое всплывающее окошко в углу экрана, напоминающее вам, что нужны обновления. Для этого вы должны подключить своё устройство к сети, и часто обновление занимает много времени. Но обновления — это часто единственное, что стоит между вами и плохими ребятами. О’Доннел из Cisco говорит: «Понятно, что эти сообщения об обновлениях раздражают вас. Но частота обновлений программного обеспечения в меньшей степени вызвана новыми возможностями этого программного обеспечения, и в большей степени — устранением каких-то недостатков в этом программном обеспечении, которыми злоумышленник может воспользоваться для того, чтобы получить контроль над системой. А программные патчи в обновлениях устраняют проблемы, которые были выявлены и, вероятно, уже использовались для атак. Вы ведь не будете несколько дней подряд ходить без дезинфекции и перевязки глубоких кровоточащих ран у вас на руке, не так ли? Не делайте этого и по отношению к своему компьютеру».

7. Хакеры — не всегда преступникиНесмотря на то что нам десятилетиями доказывают обратное, большинство из нас продолжает думать о хакерах как об исчадиях ада, которые хотят только одного: воровать деньги и цифровые товары.

Но хакеры носят как чёрные, так и белые шляпы.

И ребята в белых шляпах проникают в системы до того, как туда проникнут плохие ребята в шляпах чёрных. После того как «белые» выявят уязвимости, эти дыры могут быть заделаны.

Тебриз из Google Chrome говорит:

«Хакеры не преступники. Тот факт, что кто-то знает, как что-либо взломать, ещё не означает, что он станет использовать эти знания во зло. Наоборот, многие хакеры делают системы безопаснее».О’Доннел подчёркивает, что нам нужны хакеры, потому что одного только программного обеспечения явно недостаточно для защиты. Да, антивирусные программы — это замечательно. Но в конечном итоге нужны будут эксперты в области безопасности, такие как хакеры:

«Безопасность — это не только строительство стен и наём охранников. Защитные средства сами по себе не смогут остановить злоумышленника со специальными средствами и огромными ресурсами. Тут-то и понадобятся люди, способные смоделировать самые разные атаки из сети, после чего можно будет создать наиболее эффективные инструменты для противодействия этим атакам».8. Кибератаки и кибертерроризм — это редкостьКак упоминалось выше, наибольшей угрозой для вашего аккаунта является слабый пароль. Но это не мешает людям испытывать бесконтрольный страх перед «кибератаками», которые, конечно же, смертельны. Лилиан Аблон говорит, что эти виды атак — большая редкость:

«Да, существуют способы взломать современный автомобиль из любой точки мира. Да, жизненно важные медицинские устройства, такие, как кардиостимуляторы и инсулиновые помпы, часто имеют свои IP-адреса либо подключаются через Bluetooth. Но атаки такого типа часто требуют закрытого доступа, они сложны, плюс требуется много времени для их разработки и внедрения. Тем не менее нам не стоит игнорировать миллионы подключенных к сети устройств, которые увеличивают вероятность таких атак».А что касается кибертерроризма, то Аблон пишет следующее:

«Кибертерроризма (на сегодняшний день) не существует. То, что сегодня относят к кибертерроризму, больше похоже на „хактивизм“. Это, к примеру, получение доступа на главный сервер твиттера и размещение там пропаганды ИГИЛ».9. «Тёмный интернет» и «глубокий интернет» — не одно и то жеАблон пишет, что главная проблема, возникающая у неё при освещении киберпреступности в СМИ, связана с неправильным использованием терминов «тёмный интернет» и «глубокий интернет». Она объясняет, в чём разница:

«Глубокий интернет относится к той части интернета, в которой доменные имена начинаются с префикса www. Просто сайты в глубоком интернете не индексируются поисковыми системами, следовательно, их не найти через Google. Тёмный интернет — это уже не www.-сети, и для доступа к сайтам в таких сетях требуется специальное программное обеспечение. К примеру, „Шёлковый путь“ и другие незаконные рынки находятся как раз в тёмном интернете, а доступ к ним возможен только через I2P и Tor».Так что пользуйтесь менеджерами паролей, используйте двухфакторную аутентификацию, посещайте только те места, где используется https, и перестаньте волноваться о сверхсложных атаках из тёмного интернета. И помните: хакеры здесь — чтобы защищать вас. Так или иначе.

via gizmodo.com/9-facts-about-computer-security-that-experts-wish-you-k-1686817774

Портал БАШНЯ. Копирование, Перепечатка возможна при указании активной ссылки на данную страницу.

Финансовые пирамиды: несколько фактов о самой быстрорастущей индустрии мира

Почему домашним кошкам плевать на своих хозяев