1364

10 de los hechos más interesantes sobre códigos y cifras

La necesidad de ocultar el contenido de los mensajes importantes ha existido durante miles de años. Con el tiempo, la gente encontró más y más sofisticadas formas de codificar mensajes como formas simples de codificación se descodifican con mayor facilidad. Hoy en el mundo hay miles de maneras de ocultar mensajes, pero en esta revisión se consideran sólo diez de ellos.

1. Steganografiya

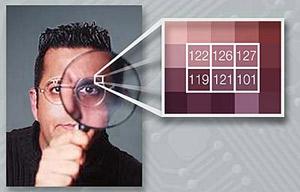

La esteganografía es más antigua que los códigos y cifras, y por lo general se le llama la criptografía, el arte de la grabación encubierta. Por ejemplo, un mensaje puede ser escrito en papel recubierto con cera, y un mensajero tiene que tragar y así asegurar el secreto y el momento adecuado para eructar a un mensaje se puede leer. Otra forma es tatuarse mensajes en la cabeza afeitada de mensajero, entonces es necesario esperar hasta que el cabello crezca de nuevo para ocultar el mensaje. La mejor manera de criptografía - es el uso de los objetos ordinarios para ocultar el mensaje. En Inglaterra, era un método popular de la criptografía, que se utiliza para el papel habitual con pequeños puntos bajo las letras de la primera página, lo que indica que cartas debían ser leídas hacer llegar el mensaje. Algunas personas pueden redactar un mensaje utilizando la primera letra de cada palabra en cualquier texto o con tinta invisible. Países competidores pueden reducir el tamaño del texto para que una página completa de texto se convierte en el tamaño de un píxel que es invisible a los ojos curiosos. Esteganografía se utiliza mejor en conjunción con el código o en cifra, ya que hay un riesgo de que el mensaje secreto puede ser encontrado.

2. ROT1

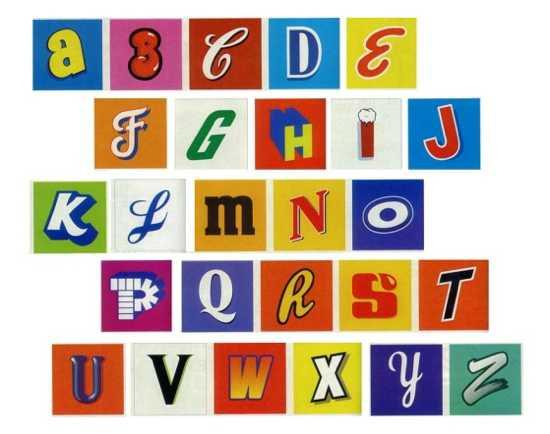

Esta cifra es familiar para muchos niños. La clave para el código es muy simple: cada letra del alfabeto se sustituye con la letra posterior, sin embargo, A se sustituye por B, B se sustituye por B, y así sucesivamente. «ROT1» significa literalmente "para girar a 1 adelante la letra en orden alfabético." La frase, "lo sé todo" se convertirá en una frase secreta "Un gtё Kobyay." Este código está destinado para el entretenimiento, ya que es fácil de entender y usar, y tan fácil de descifrar, aunque la llave se usa en el sentido inverso.

3. Perestanovka

Las letras de cifrado ajustables reorganizar el uso de algún conjunto de reglas o llaves. Por ejemplo, las palabras pueden ser escritas en la dirección opuesta, por lo que la frase "bueno verte" da vuelta la frase "CAB tediv regalo." Otra permutación clave es una permutación de cada par de cartas, de manera que el mensaje anterior se convierte en "ar bg de sa Bb queridos." Estas cifras se utilizan para enviar mensajes confidenciales durante la Primera Guerra Mundial y la Guerra Civil Americana. A primera vista, parece que las complejas normas de sistemas de cifrado de transposición pueden hacer estas muy difícil. Sin embargo, muchos mensajes cifrados se pueden descifrar mediante anagramas o algoritmos informáticos avanzados que ordenan a cabo miles de permutaciones posibles de teclas.

4. código Morse (Morse) 95,814,805

A pesar de su nombre, el código Morse no es el código - este código. Cada letra del alfabeto, los números del 0 al 9 y de ciertos caracteres de puntuación se sustituyen por una secuencia de sonidos cortos y largos, que a menudo son llamados "puntos y rayas." A se convierte en «• -«, B se convierte en «- • • •» y así sucesivamente. A diferencia de otros sistemas de cifrado, el código Morse no se utiliza para ocultar los mensajes. Código Morse comenzó a ser ampliamente utilizado en la invención del telégrafo de Samuel Morse. Fue la primera dispositivo eléctrico ampliamente utilizado para la transmisión de mensajes a través de largas distancias. El telégrafo revolucionó los medios de comunicación y se puede enviar inmediatamente mensajes sobre eventos que han tenido lugar en un país, en todo el mundo. Código Morse ha cambiado la naturaleza de la guerra, lo que permite proporcionar la comunicación instantánea con las tropas a una gran distancia.

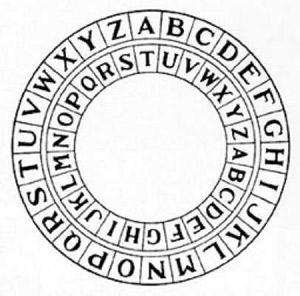

5. Código Tsezarya

César cifrado (deslizamiento), llamado así porque fue utilizado por Julio César. El código es en realidad de 33 códigos diferentes (el número de códigos varía de acuerdo con el alfabeto de la lengua utilizada), uno para cada letra del alfabeto. «ROT1» es sólo una de esas cifras. El hombre tenía que saber lo que el César utiliza cifrado para descifrar el mensaje. Si utiliza el código de E, entonces A se convierte en E, B se convierte en F, B se convierte en H, y así sucesivamente a través del alfabeto. Si utiliza código de U, entonces A se convierte Yu, B se convierte en H, B se convierte en A, y así sucesivamente. Este algoritmo es la base de muchos de los códigos más complejos, pero por sí sola no proporciona la protección de la confidencialidad de los mensajes, ya que la comprobación 33 claves de cifrado diferentes lleva relativamente poco tiempo.

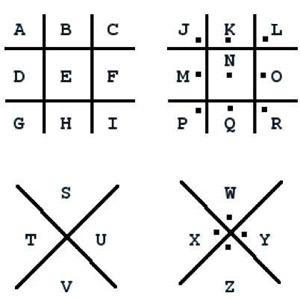

6. monoalfabética zamena

ROT1, código cifrado César Morse y pertenecen al mismo tipo - repuesto monoalfabética, lo que significa que cada letra del alfabeto se sustituye, de conformidad con la tecla, otra letra o símbolo. De hecho, son fáciles de descifrar, aun sin conocer la clave. La carta más utilizada en el idioma Inglés es la letra E. Por lo tanto, en muchos sistemas de cifrado monoalfabéticos, la carta más común o símbolo también será E (aprox Translator -.. En la lengua rusa el más común - es la letra O). La segunda carta más común en el idioma Inglés - una T, y la tercera es una carta, y, por lo tanto, estas dos letras también se pueden especificar para el descifrado. Desde este punto de vista, la gente puede descifrar el mensaje con la frecuencia de las letras inglesas, o puede buscar palabras casi completos como «T_e», que es la forma más probable es «EL».

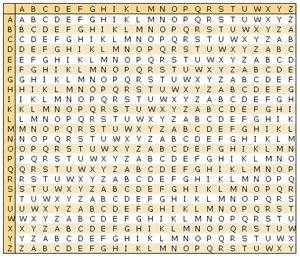

7. Código Vizhenera

Este algoritmo es más compleja que la sustitución monoalfavitnyya. Sus palabras clave son palabras tales como «SILLA». La primera letra del mensaje con la palabra clave «SILLA» se codifica con los códigos alfabéticos C, los códigos alfabéticos segunda letra H y por lo que va a la última letra de la palabra clave. Palabra clave consiste en sólo cinco cartas, así que para la sexta letra del mensaje volverá a ser utilizado por un código alfabético C. mucho tiempo se pensó que es imposible romper el cifrado de Vigenère. Para descifrarlo, en primer lugar, tenemos que encontrar la longitud de la palabra clave. Si la palabra clave se compone de cinco letras, las letras con los números 1, 6, 11, 16, 21, y así sucesivamente. D. coincidirá con la primera letra de la palabra clave y el análisis de la frecuencia de las letras permitirá descifrar el mensaje. Dekoderovschik procede entonces a las cartas 2, 7, 12, 17, y así sucesivamente. Si una palabra clave está, en realidad se compone de cinco cartas, el mensaje va a ser fácil de descifrar. Si no, usted necesita encontrar otra palabra clave, y luego repetir el proceso.

8. original

kod

El código original se sustituye cada palabra la palabra de código o número de conformidad con la llave. Debido a que el mensaje puede ser muchas palabras, la clave se suele almacenar en el libro de códigos. Dekoderovschik puede ver la palabra Inglés y encontrar la palabra código correspondiente. Dado que los mensajes cortos difícil de descifrar mediante el análisis de la frecuencia de las letras, el código debe ser extremadamente largo, de lo contrario el análisis de la frecuencia de uso del habla se convierte en útiles en la decodificación. Para este código de motivo más difícil de descifrar de sistemas de cifrado. Muchos países utilizan dicho código opciones que cada día un nuevo código usa para prevenir la decodificación por medio de análisis de frecuencia de las palabras. Para la vida cotidiana, sin embargo, el uso de código - un proceso bastante tedioso y el libro de códigos bastante engorroso. Si un libro es robado código, el código ya no es seguro y lo que necesita para crear un nuevo código, y requiere una enorme cantidad de tiempo y esfuerzo. Los códigos son útiles principalmente para los ricos y poderosos, que pueden delegar el trabajo a los demás.

9. Código Enigma

Código Enigma, que era muy difícil de cifrado utilizado por los alemanes durante la Segunda Guerra Mundial. Para ello, utilice la máquina Enigma, que es muy similar a una máquina de escribir, al hacer clic en una letra en particular en la luz de la pantalla hasta la letra de cifrado. La máquina tenía un par de ruedas que se han asociado con las letras de los cables para determinar qué sistema de cifrado carta se mostrará. Todas las máquinas Enigma eran idénticos, y la configuración inicial de las ruedas era la clave para cifrar el mensaje. Para complicar el proceso, la rueda debe girar después de que se imprime un cierto número de letras. El mando alemán cada día publicó una lista de configuración inicial de las ruedas para ser utilizado en el cifrado, por lo que todos los comandantes alemanes utilizan la misma configuración, y puede descifrar mensajes entre sí. Incluso cuando los aliados se apoderó de una fotocopiadora, todavía no pudieron descifrar el mensaje, ya que la máquina hizo entrega de cientos de miles de millones de posibles configuraciones iniciales de las ruedas. Código Enigma estaba agrietada por los artesanos polacos y finalmente descifrado por los británicos, que utiliza el ingenio y las computadoras. El conocimiento de los sistemas de comunicación alemanes dan una ventaja significativa a los aliados durante la guerra, y el proceso de descifrar el código Enigma, permitió crear un primer prototipo de un ordenador.

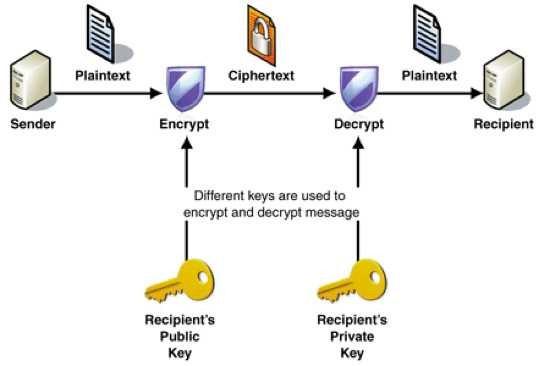

10. Criptografía abrir klyuchami

Es la cifra más moderno, y tiene varias opciones. Este código, que se utiliza en todo el mundo, y tiene dos claves: una pública y otra privada. Clave Pública - un gran número, al alcance de todos. Key es tan complejo porque no se puede obtener dividiendo sólo dos números enteros (excepto 1 y el número en sí). Estos dos números es la clave privada, y si se multiplican, obtener la clave pública. Por ejemplo, la clave pública puede ser en 1961, por lo tanto, la clave privada - es 37 y 53. La clave pública se utiliza para cifrar un mensaje, y el mensaje no se puede descifrar sin la clave privada. Al enviar información personal al banco, o si su tarjeta de crédito es procesada por la máquina, los datos se cifran en este camino, y sólo el banco con su clave privada puede acceder a ellos. La razón por la cual este método es tan seguro, es matemáticamente muy difícil encontrar los divisores de los grandes números. Para mejorar la seguridad antes de 2007, la empresa «RSA Laboratorios» pagó dinero a cualquier persona que pudiera encontrar un divisor de dos números que ofrece. Este es un ejemplo relativamente fácil, que costó $ 1,000, se le anima a encontrar dos números de 50 dígitos para el divisor: 15226050279225333605356183781326374 29718068114961380688657908494580 12296325895289765400350692006139 (desplazado)

.

a través factroom.ru

Bloboll - un juego de labios de hockey

Botella de Klein no tiene bordes y no se aplican a él el concepto de "dentro" y "fuera"