568

Protocolo Viejo hace vulnerables toda la Internet

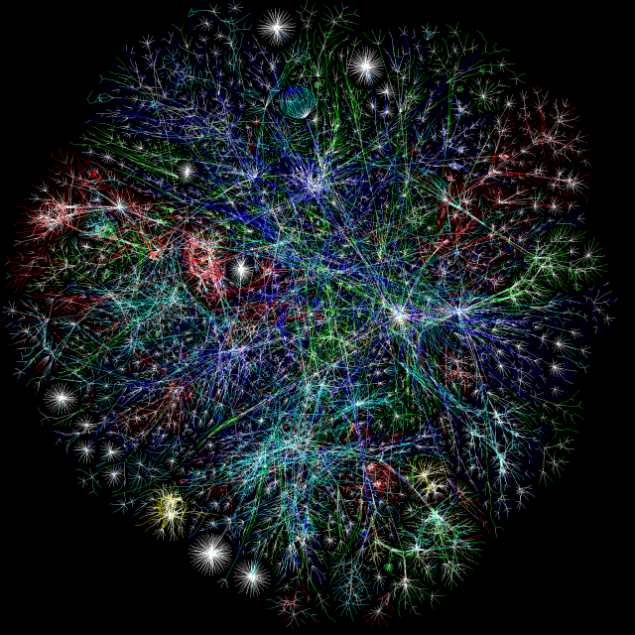

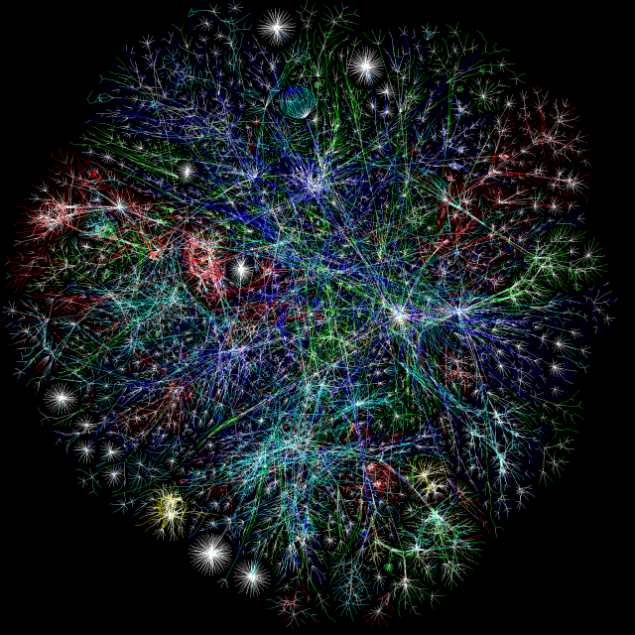

Débil final mestoK de los 90 Internet comenzó a crecer tan rápido que algunos expertos han empezado a dudar de si continuará indefinidamente. Algunos de ellos eran programadores Yaakov Rechter de IBM y Kirk Lughid de Cisco, que ocurrió en enero de 1989, el Border Gateway Protocol (BGP), un protocolo que ayuda a los ordenadores para navegar en Internet - un lugar donde nunca hubo tarjeta - dirigir el tráfico en el más eficiente rutas. No quiere decir que el protocolo fue entonces considerado perfecto, pero Rechter Lughid y ofrecen la mejor solución para el problema, y rápidamente se trasladó a la BGP Internet, ahora su crecimiento tienen nada retenido.

Tecnología de la Información es la historia de siempre: detrás de la hermosa fachada esconde unos parches creados apresuradamente que se apilan unos sobre otros - a veces parece que funciona maravillosamente. Esto es a menudo utilizado por los hackers, y no es de extrañar que el Rechter y Lughid se preguntan sobre el protocolo de seguridad en 1989 - luego pareció mucho cibercrimen de la ciencia ficción. Bajo el BGP todavía es imposible de verificar la exactitud de la información que ha llevado en varias ocasiones a las interrupciones causadas ya sea por accidente, o específicamente.

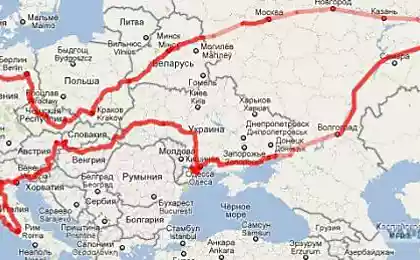

Ejemplos elocuentes. En 2008, el Gobierno de Pakistán ha decidido bloquear YouTube en el país a causa del video del Profeta Muhammad. Equipo errónea en BGP llevó al hecho de que la mayoría de los usuarios de YouTube de tráfico redirigido a Pakistán, por lo que el sitio no está trabajando por cerca de dos horas. En 2010, a causa de comando incorrecto enviado por el operador de telecomunicaciones china China Telecom, el tráfico militar estadounidense durante unos 18 minutos, pasando por China - y nada le impidió interceptar chino. Por último, en 2014, un atacante redirigir tráfico de 19 proveedores de servicios en Canadá para robar Bitcoins por valor de $ 83 000. Se trata de los casos de más alto perfil -. Menudo mal funcionamiento BGP simplemente no prestan atención

El papel de BGP no debe ser subestimada. Con este protocolo de Internet sigue siendo una red global descentralizada sigue creciendo y caótico - por lo que, aunque es muy difícil alterar los fundamentos. Minutos BGPSEC, que se suma a las claves criptográficas originales BGP se introduce, sólo el 5% de las redes - pero que, dada la magnitud de la moderna Internet, y mucho. Inicio en la medida en que este número se acercará a 100%, nadie va a tener la oportunidad y la tentación de hacer un pequeño apocalipsis Internet.

Tecnología de la Información es la historia de siempre: detrás de la hermosa fachada esconde unos parches creados apresuradamente que se apilan unos sobre otros - a veces parece que funciona maravillosamente. Esto es a menudo utilizado por los hackers, y no es de extrañar que el Rechter y Lughid se preguntan sobre el protocolo de seguridad en 1989 - luego pareció mucho cibercrimen de la ciencia ficción. Bajo el BGP todavía es imposible de verificar la exactitud de la información que ha llevado en varias ocasiones a las interrupciones causadas ya sea por accidente, o específicamente.

Ejemplos elocuentes. En 2008, el Gobierno de Pakistán ha decidido bloquear YouTube en el país a causa del video del Profeta Muhammad. Equipo errónea en BGP llevó al hecho de que la mayoría de los usuarios de YouTube de tráfico redirigido a Pakistán, por lo que el sitio no está trabajando por cerca de dos horas. En 2010, a causa de comando incorrecto enviado por el operador de telecomunicaciones china China Telecom, el tráfico militar estadounidense durante unos 18 minutos, pasando por China - y nada le impidió interceptar chino. Por último, en 2014, un atacante redirigir tráfico de 19 proveedores de servicios en Canadá para robar Bitcoins por valor de $ 83 000. Se trata de los casos de más alto perfil -. Menudo mal funcionamiento BGP simplemente no prestan atención

El papel de BGP no debe ser subestimada. Con este protocolo de Internet sigue siendo una red global descentralizada sigue creciendo y caótico - por lo que, aunque es muy difícil alterar los fundamentos. Minutos BGPSEC, que se suma a las claves criptográficas originales BGP se introduce, sólo el 5% de las redes - pero que, dada la magnitud de la moderna Internet, y mucho. Inicio en la medida en que este número se acercará a 100%, nadie va a tener la oportunidad y la tentación de hacer un pequeño apocalipsis Internet.

«Cuando una amenaza para la seguridad será tan grande que afectará a los intereses de la empresa, a la vez empezar a resolver el problema. Mientras tanto, usted puede hacer un parche por delante de los hackers un paso ».

Lughid Kirk, uno de los creadores de la

Border Gateway Protocol

Blockquote>

a través de www.lookatme.ru/mag/live/things/214753-border-gateway-protocol

"¿Por qué nunca voy a comprar una casa": todas las desventajas de la propiedad de viviendas

"Nocivo no es soñar": ¿qué beneficios traemos sueños