176

Cómo reconocer la influencia oculta: 7 signos que estás siendo manipulado

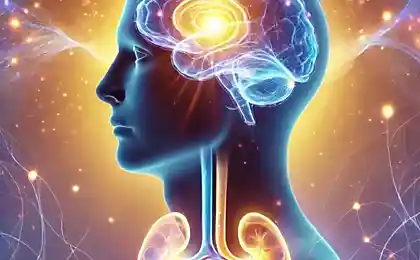

Psicológica Virus: Por qué el cerebro es Vulnerable a la programación

En 1971, el Experimento de Stanford encontró que el 85% de las personas están dispuestas a obedecer autoridad, incluso si violan principios personales. Hoy, la tecnología ha convertido esta vigilancia en un arma de influencia masiva. Los neurocientíficos de Cambridge han encontrado que los métodos modernos de manipulación activan las mismas áreas del cerebro como hipnosis – la corteza prefrontal y el lóbulo islote. ¿Pero cómo distinguemos una creencia saludable de una influencia peligrosa?

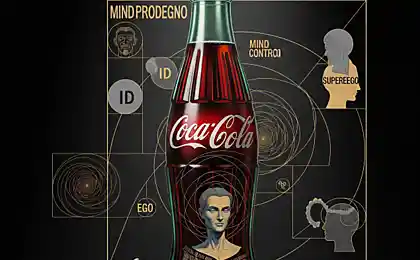

Neurolingüística Traps: Idioma como una herramienta de control

El estudio del MIT (2022) identificó 7 patrones de discurso de manipuladores:

- Cuestiones relativas a los troyanos “¿No quieres tener éxito? ”

- trampas semánticas Usar conceptos abstractos sin específicos

- Anclajes emocionales Vincular ideas a reacciones fisiológicas

Tecnologías de persuasión: desde cultos a plataformas digitales

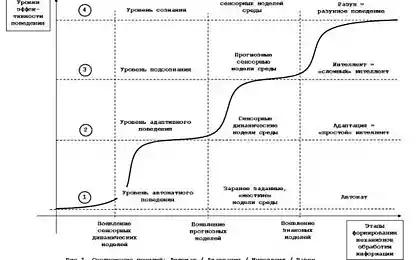

3 etapas de zombificación “soft”:

- Desensibilización Aumentar gradualmente la dosis de ideas

- Disonancia cognitiva Provocación de conflictos internos

- chantaje emocional - "Sólo la débil duda".

Antivirus para la conciencia: 5 métodos de protección

- Regla de 24 horas Delaying decisions under pressure

- Análisis de metáforas Deconstrucción de imágenes ocultas

- Sensor emocional Seguimiento de las reacciones fisiológicas

Higiene digital: protección en la era de la guerra de información

Cómo filtrar el flujo de información:

- Mira. emocionalidad contenido

- Seek contrarrevolucionarios pre-opinión

- Úsalo. Técnica de línea roja Límites claros permisibles

Conclusión: El arte de conservar la soberanía mental

Como dijo el filósofo Noam Chomsky, “la forma más eficaz de controlar es limitar el horizonte del pensamiento aceptable”. Proteger la conciencia comienza con la comprensión de que la libertad de elección no es un regalo, sino una habilidad que requiere entrenamiento diario. Recuerde: su cerebro no es un disco duro para los programas de otras personas, sino un organismo vivo que merece nutrición de información ecológica.

Síndrome de los azulejos perdidos: Cómo dejar de perseguir la ilusión de la perfección

The Art of Dialogue: 3 Rules for Constructive Disputes That Change Relationships