La electricidad es cara, y la economía global duro en busca de maneras de mejorar su eficiencia energética. Además de las plantas de energía solar y eólica en el mundo es una construcción activa de "inteligentes" las redes de distribución de electricidad, los llamados Smart Grid, que permiten utilizar la energía de forma racional. Por lo general son automatizados y conectados a Internet, provocando un interés natural en su nivel de seguridad.

¡Advertencia! Todos describen en el artículo vulnerabilidad transferido a los fabricantes y que se eliminan, pero puede ocurrir en sistemas operativos

¿Qué son hechas h4> Tecnología Smart Grid justo a punto de conquistar el mundo. Ahora se utilizan principalmente en el sistema de control de clima automático de los hogares, que introdujo los elementos más simples de las redes "inteligentes". Estos dispositivos permiten al usuario final para monitorear y efectivamente utilizan la energía eólica y solar, y en su ausencia a trasladarse a otras fuentes. Peligroso si Smart Grid para los propietarios de viviendas progresivas? Para responder a esta pregunta, tenemos que aprender de algunos de los componentes de control de comprender este tipo de redes.

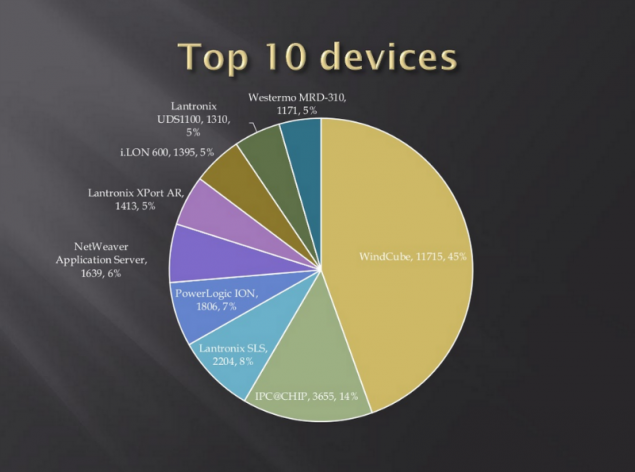

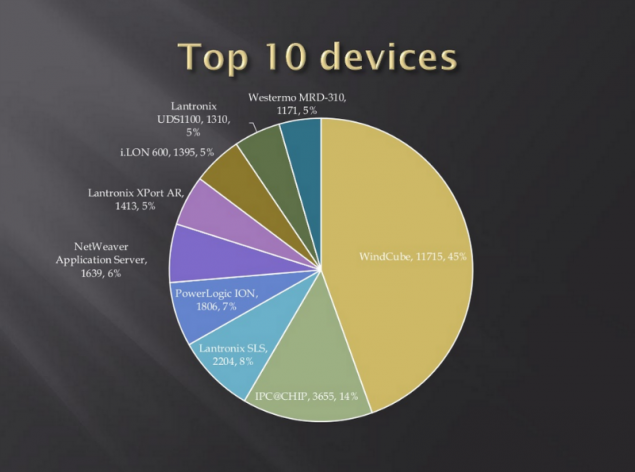

Después de una huella digital-estudio a corto que encontramos en los rastros de Internet incrustados al menos nueve fabricantes diferentes, que se construyen sobre la base de-Grid-sistema inteligente.

Las estadísticas sobre la red inteligente-microcontroladores i>

La familia más común resultó WindCube, pero a medida que se seleccionó un campo de pruebas para experimentos más sopa "inteligente" otro fabricante en el catálogo en línea que tiene un controlador con un montón de características prometedoras: Procesador PowerPC, en tiempo real sistema operativo RTOS, servidor web incorporado, soporte de FTP , Telnet, SSH, TCP / IP, HTTP, PPP.

Estamos buscando el

más inteligente

Buscar en los sistemas de Internet de redes inteligentes basados en los controladores seleccionados no causó mucha dificultad. Una vez más gracias a la página web oficial del fabricante, que contiene el nombre del sistema operativo y publicó instrucciones según las cuales los valores de configuración del dispositivo de la familia de su propietario se pueden encontrar en ..... / ZZZ . Después de eso fuimos en Google, dónde conseguir la inurl modificador, le permite buscar información en los subdirectorios del sitio, y se han introducido una combinación de los nombres de la OS y ZZZ. Al final, nos dieron un par de páginas con la dirección IP, máscara de subred y el número de serie del dispositivo. Pero como parte de cualquiera de estos sistemas de microordenadores funcionar?

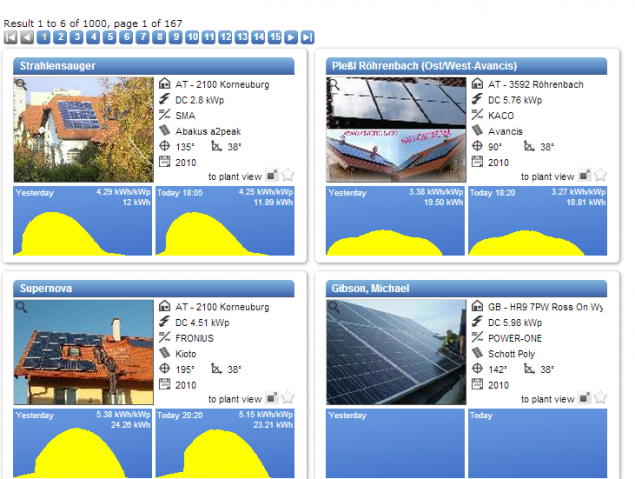

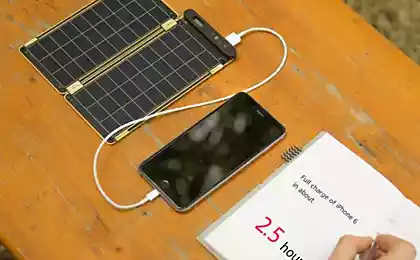

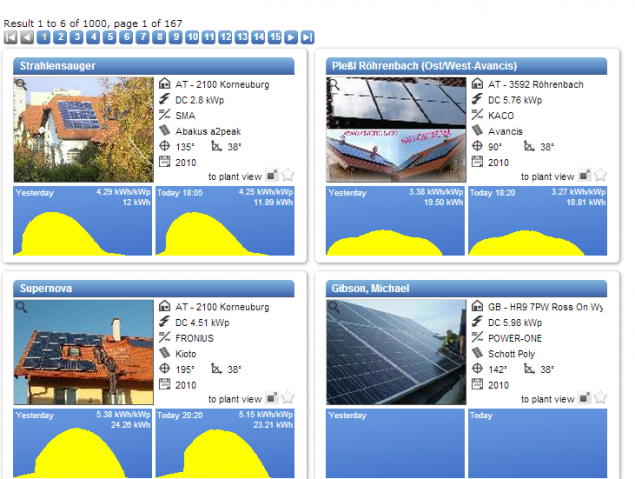

Al final resultó que una de las páginas encontradas, investigado plataforma de trabajo, en particular, como parte de los sistemas de monitoreo instalaciones fotovoltaicas Solar Vela (nombre del fabricante cambiado), que eran muy comunes. De acuerdo con información de la promotora, en el mundo hay más de 200 mil plantas de energía solar y casi 1 millón de inversores conectados al servidor web de la empresa.

Los paneles solares conectados al servidor web Solar Vela i>

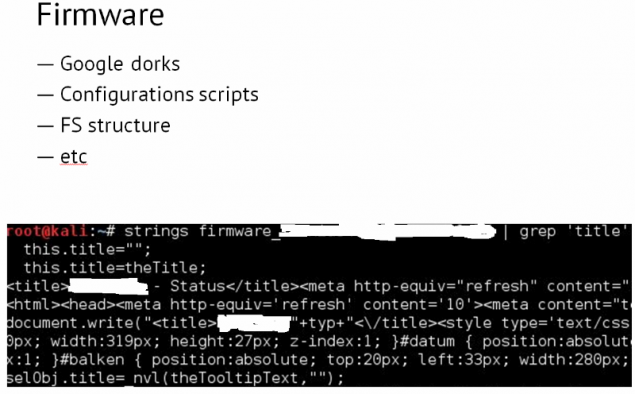

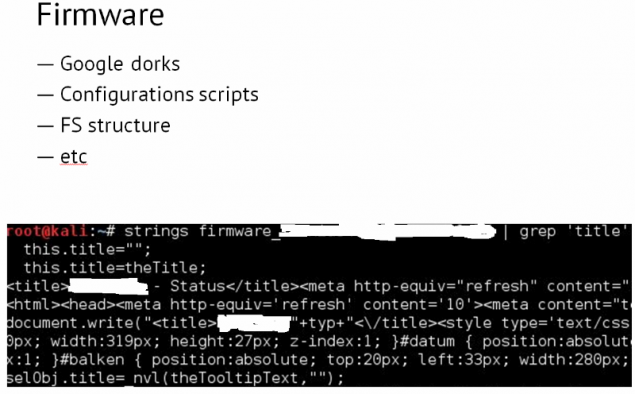

Parse firmware Solar Sail h4>

Firmware Solar Vela «sección» i>

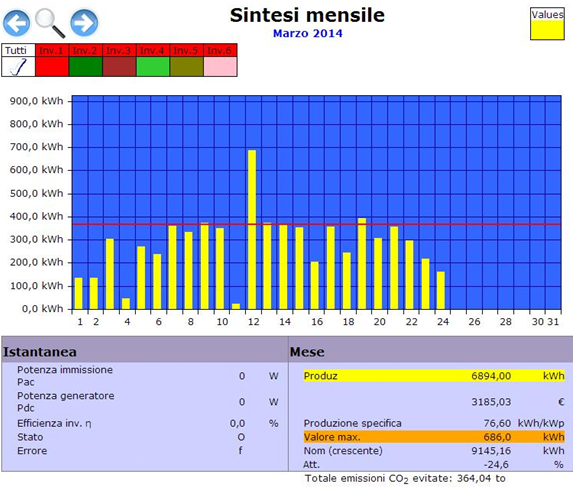

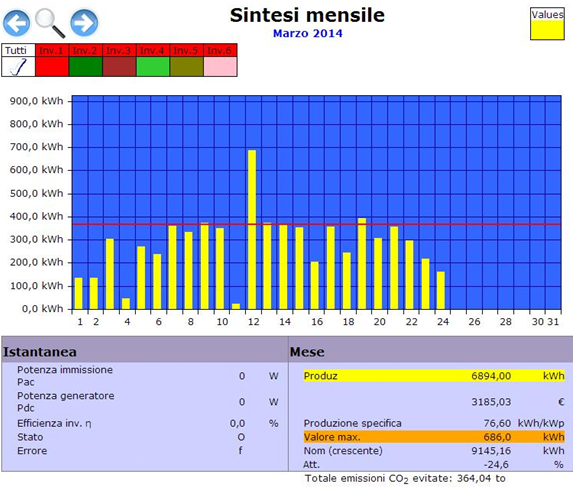

Después de descargar el firmware para sistemas solares de Vela, que han visto cómo se ve como la estructura de archivos, busque "(dorks Google) Dorca» y scripts de configuración que le permiten controlar el sistema. Con cuerdas y comandos grep en la cabecera del firmware se ha detectado Solar Sail cliente, lo que llevó a la idea zaguglit inurl URL-dirección: Solar Sail-cliente. Al final, encontramos un conjunto de sistemas de los usuarios privados y las páginas con datos sobre el consumo de energía de las diferentes redes inteligentes sistemas de Vela Solar. Sin embargo, esta información puede ser de interés, excepto a las autoridades de control, pero no al atacante.

Los datos sobre la generación de electricidad de la red diferentes sistemas inteligentes de Vela Solar i>

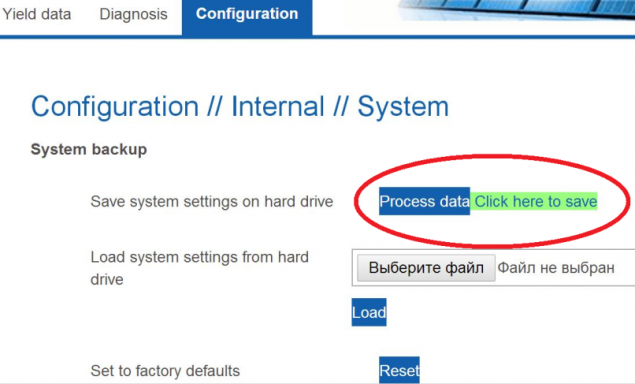

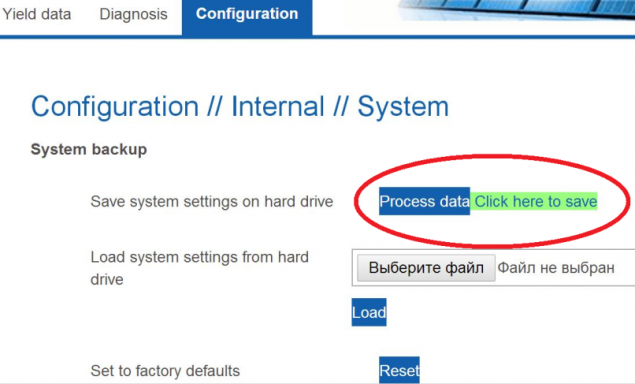

Usted puede y sin contraseña h4> Más cosas interesantes se encuentra en el panel de administración. Al estudiar adminok vela solar transpiró hecho interesante sobre el 5% de los sistemas no requieren una contraseña para iniciar sesión en la página de configuración. El 95% restante de la contraseña del sistema se ha establecido, pero la sensación de que no era suficiente. La formación de una simple consulta a un solo script de configuración, usted puede hacer que el panel de administración Solar Sail tranquilamente dar la configuración de copia de seguridad, descargarla en su equipo local y eliminar la contraseña.

panel de administración Solar Vela i>

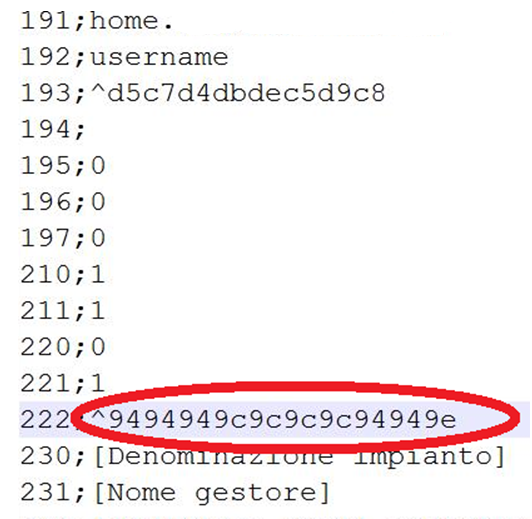

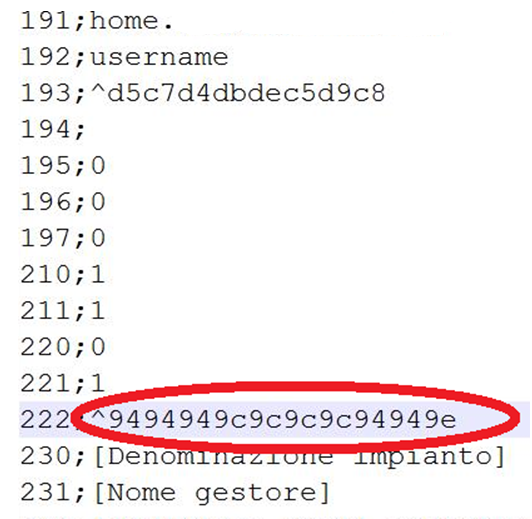

Con descifrado contraseña, que está en el índice de 222, tenía algunas dificultades. Editor HEX dio un poco de basura, así que nos fuimos de la manera opuesta: miró a la unidad, que era sin una contraseña, introduzca una contraseña arbitraria (1234567890), guardarlo, y luego descargado el archivo de configuración y ver cómo se ve en forma encriptada.

El archivo de configuración de copia de seguridad i>

Del mismo modo, se puede hacer una lista de todo el cumplimiento necesario de sus contraseñas cifradas versión.

Adelante h4> Para llegar a la página de configuración, Solar Vela, como podemos ver, resultó bastante fácil. Desde esta página se puede cargar el firmware del dispositivo dónde mirar en sus artefactos curiosos. Por cierto, en la documentación oficial de Solar Vela afirmó que la actualización de firmware está protegido por contraseña. Sin embargo, nos enfrentamos a la necesidad de introducir la contraseña sólo en un sistema, y que era muy simple («vela solar»), coincidió con el inicio de sesión y no estaba disponible para cambiar el usuario normal.

¿Qué hay de mañana? H4> Miembros casas inteligentes 'y mini oficinas conectadas a las fuentes alternativas de energía, aparecerá, de hecho, los sistemas de probadores beta de Smart Grid. Y los desarrolladores no se salvan los propietarios demasiado ahorrativos, permitiendo errores graves en el mecanismo de protección. En nuestro caso, cualquier persona podría elegir uno de los cientos de miles de propietarios de unidades de Smart Grid Solar Vela desde Internet a la autenticación de derivación (a veces no es necesario) para instalar de forma remota el firmware defectuoso apoderarse de acceso para controlar los parámetros del sistema, entrar en los otros segmentos de red. Posibles efectos físicos, hasta incapacitar inversores, fuego y otros eventos desagradables.

Si la red de alimentación de los sitios críticos se intelectualizar con la misma velocidad que el nivel de riesgo no puede ser menor que en el caso de los SCADA-sistemas, y la trama, donde el atacante usando el ordenador se desconecta de la fuente de alimentación de toda la ciudad - sería realista.

Autor:

Artem Chaykin

Fuente: habrahabr.ru/company/pt/blog/228595/