714

间谍

鞋用耳朵

在60-70-S在东欧的西方外交官不建议在当地商店买鞋子。走进任何Torgsin不能购买普通的鞋和鞋与真耳朵。鞋跟往往隐藏窃听器。因此,外交官履行其鞋从自己国家的邮件。这在一般情况下,没有特别特殊的服务,以防止华沙条约组织。下面是鞋子,来自英国外交官交付,改装文件中直接收听到邮件的罗马尼亚专家。

所有这些东西都是间谍软件的国际博物馆的展品。

拍摄唇膏

经典间谍小工具 - 在4,5毫米筒一次性枪,装扮成女人的口红。外壳是最经常塞满了氰化物。在60年代这种武器是不同国家的代理商之间很常见的。这种模式曾经属于间谍工作的克格勃。

相机按钮

今天,在任何商店都可以买到中国的“间谍”相机圆珠笔,手电筒,或一包香烟。童子军40年前就更加困难。在该机制下镜头蒙版按钮,缝制成衣服,并控制在他的口袋里,并表示类似扩展手腕。

缩微

这些是用于即使在第二次世界大战中复制文件的摄像机。就其性质而言,他们从不同的相机大一点,但是是更苗条。

谜

第一个“处理器”的基于硬件的加密 - 著名的恩尼格玛密码机,由德国工程师设计。顺便说一句,它有一个手,在康拉德楚泽的世界第一台计算机的开发。

密码学家并不需要使用表的工作。他刚才输入的文本自动与变化的关键,每天编码。德国人理所当然地认为,该代码破解谜是不可能的。但是,在战争一开始就在盟军能够捕捉到一对夫妇的这些机器,使他们能够自由地阅读国防军的消息。

也许这就是为什么在美国的苏联军队经常发送加密邮件使用小国的语言:印第安人和一些高加索地区的居民

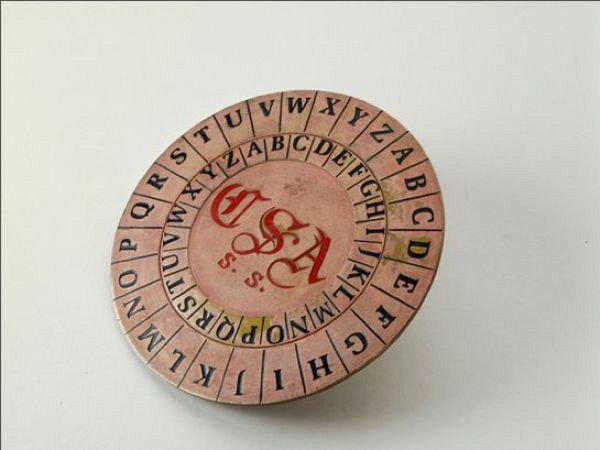

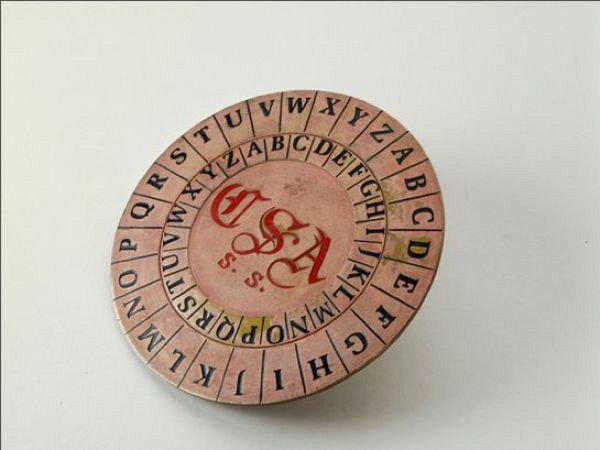

磁盘加密

自罗马时代的加密设备。它们是相当原始,但它们的主要任务是,以确保代码的随机性。例如,旋转磁盘加密南北战争在美国能够产生几个十几个选项。

保加利亚伞

1978年,保加利亚剂使用这种装置,以杀死在伦敦的持不同政见者格奥尔基·马尔科夫。伞修改,以便它可用于注射致死在街头。

从安全服务小工具的普及所述至少一个事实,即围绕一个人变成了法国喜剧片“挑刺保护伞”,只是当年拍摄的动作。

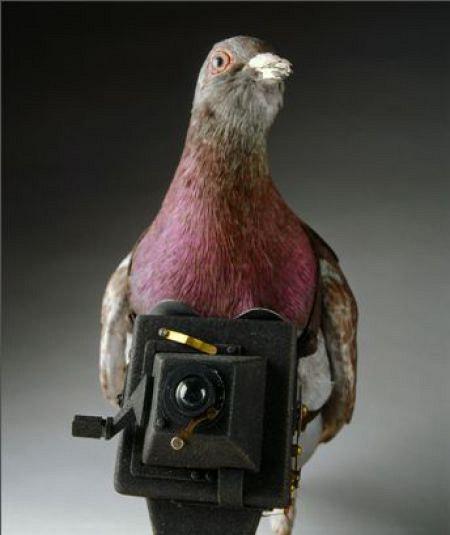

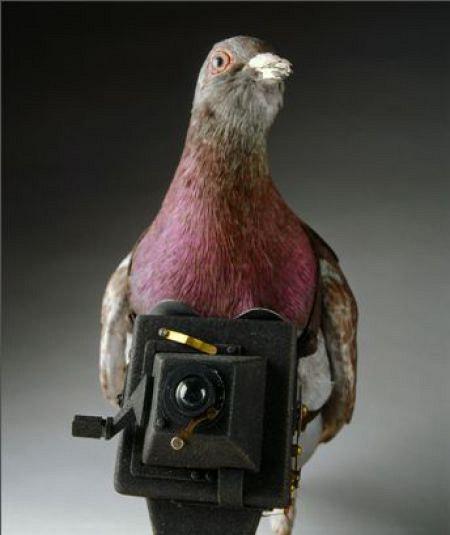

鸽子间谍

附着在信鸽照片或电影摄像机,在战斗中作战的情报是非常有效的手段。直到上世纪50年代的95%的情况下的使命翼的间谍成功。那么是不是说鸽子变得更糟飞行,或者他们开始拍摄,刚刚出现的卫星和其他更有效,但昂贵的方法。

树桩,虫

太阳能发电这样的树桩在树林里躺着莫斯科郊外,并截获无线电传输,这是由最近的空军基地进行。数据被传输到卫星,然后 - CIA

。

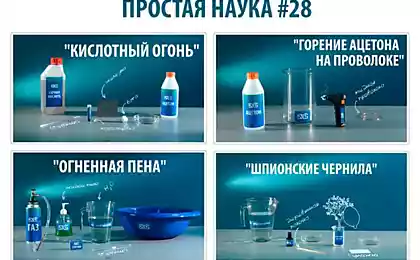

变送器狗粪

还有什么比这更恶心的间谍?只有粪便!集装箱的香肠,蛋糕和投入仍然成堆的形式。在这样的事情是可能隐藏的音符,放置发射器,离开了包裹。这是不太可能有人会爬上去挖掘。当然,总是有风险的看门人或旁观者决定恢复秩序,但在大多数情况下,“低劣”的邮件引起的。

顺便说一下,在容器中所使用的美国人在越南瞄准航空目的虎排泄物发射机的形式。

通过bezcommentariev

资料来源:

在60-70-S在东欧的西方外交官不建议在当地商店买鞋子。走进任何Torgsin不能购买普通的鞋和鞋与真耳朵。鞋跟往往隐藏窃听器。因此,外交官履行其鞋从自己国家的邮件。这在一般情况下,没有特别特殊的服务,以防止华沙条约组织。下面是鞋子,来自英国外交官交付,改装文件中直接收听到邮件的罗马尼亚专家。

所有这些东西都是间谍软件的国际博物馆的展品。

拍摄唇膏

经典间谍小工具 - 在4,5毫米筒一次性枪,装扮成女人的口红。外壳是最经常塞满了氰化物。在60年代这种武器是不同国家的代理商之间很常见的。这种模式曾经属于间谍工作的克格勃。

相机按钮

今天,在任何商店都可以买到中国的“间谍”相机圆珠笔,手电筒,或一包香烟。童子军40年前就更加困难。在该机制下镜头蒙版按钮,缝制成衣服,并控制在他的口袋里,并表示类似扩展手腕。

缩微

这些是用于即使在第二次世界大战中复制文件的摄像机。就其性质而言,他们从不同的相机大一点,但是是更苗条。

谜

第一个“处理器”的基于硬件的加密 - 著名的恩尼格玛密码机,由德国工程师设计。顺便说一句,它有一个手,在康拉德楚泽的世界第一台计算机的开发。

密码学家并不需要使用表的工作。他刚才输入的文本自动与变化的关键,每天编码。德国人理所当然地认为,该代码破解谜是不可能的。但是,在战争一开始就在盟军能够捕捉到一对夫妇的这些机器,使他们能够自由地阅读国防军的消息。

也许这就是为什么在美国的苏联军队经常发送加密邮件使用小国的语言:印第安人和一些高加索地区的居民

磁盘加密

自罗马时代的加密设备。它们是相当原始,但它们的主要任务是,以确保代码的随机性。例如,旋转磁盘加密南北战争在美国能够产生几个十几个选项。

保加利亚伞

1978年,保加利亚剂使用这种装置,以杀死在伦敦的持不同政见者格奥尔基·马尔科夫。伞修改,以便它可用于注射致死在街头。

从安全服务小工具的普及所述至少一个事实,即围绕一个人变成了法国喜剧片“挑刺保护伞”,只是当年拍摄的动作。

鸽子间谍

附着在信鸽照片或电影摄像机,在战斗中作战的情报是非常有效的手段。直到上世纪50年代的95%的情况下的使命翼的间谍成功。那么是不是说鸽子变得更糟飞行,或者他们开始拍摄,刚刚出现的卫星和其他更有效,但昂贵的方法。

树桩,虫

太阳能发电这样的树桩在树林里躺着莫斯科郊外,并截获无线电传输,这是由最近的空军基地进行。数据被传输到卫星,然后 - CIA

。

变送器狗粪

还有什么比这更恶心的间谍?只有粪便!集装箱的香肠,蛋糕和投入仍然成堆的形式。在这样的事情是可能隐藏的音符,放置发射器,离开了包裹。这是不太可能有人会爬上去挖掘。当然,总是有风险的看门人或旁观者决定恢复秩序,但在大多数情况下,“低劣”的邮件引起的。

顺便说一下,在容器中所使用的美国人在越南瞄准航空目的虎排泄物发射机的形式。

通过bezcommentariev

资料来源: