669

SkyNet todavía existe, pero tiene miedo de terminación anticipada

Según The Intercepción, conocido periodista Ahmad Zaidan Muaffak cayó bajo el ámbito de aplicación del sistema automático para localizar a los terroristas mediante el análisis de datos de la red móvil. Se añade a la lista de negro bajo la sospecha de haber participado en al-Qaeda.

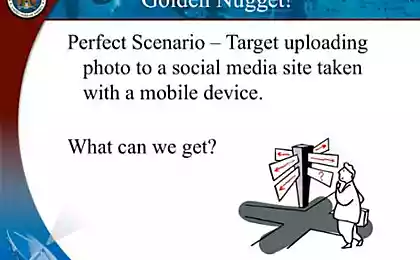

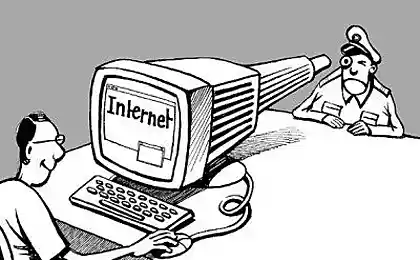

Edward Snowden hace unos años dio a los reporteros секретныепрезентации, de los cuales se supo que la Agencia de Seguridad Nacional de la NSA (NSA) es un sistema bajo el título SKYNET amenazante. Presentaciones describen en detalle los principios del sistema.

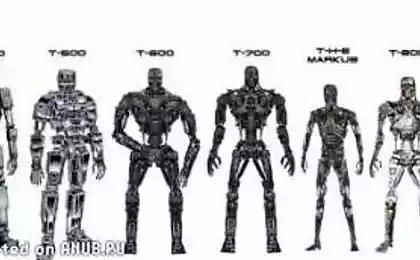

Esta SKYNET no será capaz de lanzar misiles nucleares de forma automática y acabar con la mayor parte de la humanidad. Pero ella sabe cómo manejar grandes volúmenes de datos a partir de las redes GSM. Se realiza un seguimiento de las personas incluidas en listas negras y resalta patrones sospechosos de comportamiento. En el sistema utilizado por el cloud computing y aprendizaje automático.

El sistema mantiene un registro de las personas que viajan en la lista determina lo que hacen a la llegada en el lugar que se llaman. Ellos van allí a menudo una y la misma ruta. ¿Tiene la tarjeta SIM, o tal vez a menudo apagar el teléfono. ¿Quién se cruzan las coordenadas de sus teléfonos (que habla de la posibilidad de una reunión). No funciona si la persona teléfono únicamente en las llamadas entrantes. Y comprobar varias combinaciones de estos datos.

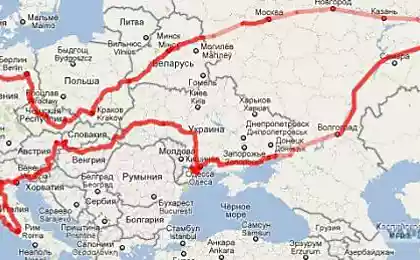

El algoritmo trata de identificar el comportamiento de los mensajeros de Al Qaeda, que viaja entre los centros de negocios de esta organización, y trabajó en los periodistas. Viajes de exploración periodista de fuentes de información y entrevistar a las personas que eran similares a la circulación de correos.

Por cierto, la NSA tiene el mismo programa, muy similar en efecto a la SkyNet de la famosa película. Se llama MonsterMind al respecto y también fue reportado por Snowden, que habló al respecto el año pasado, .

El programa trabaja con los ataques cibernéticos, y, por diseño, es detectar de forma rápida y los intentos de bloque de ataques dirigidos a los Estados Unidos. Analizando enormes cantidades de tráfico, que está diseñado no sólo para enfrentar las amenazas cibernéticas, sino para defenderse en caso de intrusión informática. Éstos son sólo alguna razón, ella no no pudo evitar, por ejemplo, en este último caso, el robo escandaloso redes de la Casa Blanca, acusando a los hackers rusos.

Fuente: geektimes.ru/post/250154/

La forma del universo: una gran cantidad de oportunidades, pero la realidad es uno

La Segunda Guerra Mundial a través de los ojos de la China