871

危险的病毒LLC Mail.Ru,走在RuNet的大片

在互联网的浩瀚步行一个危险的新电脑病毒带有签名

有限责任公司Mail.Ru,它伪装成常用程序的更新。

提高警惕,同志们。

许多网民在各种应用,提供安装或升级版的人气节目注意到奇怪的消息。

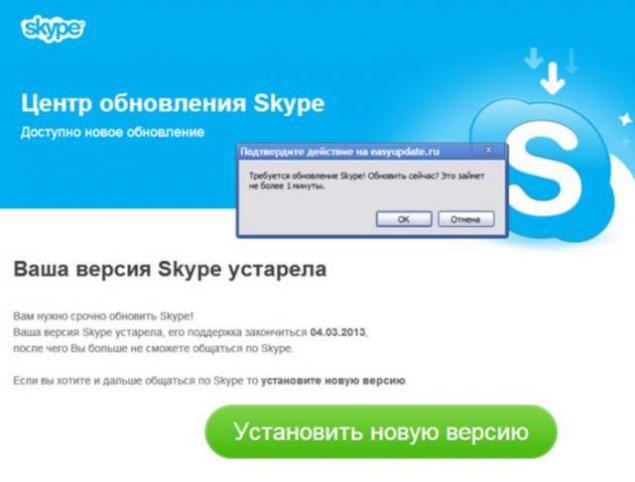

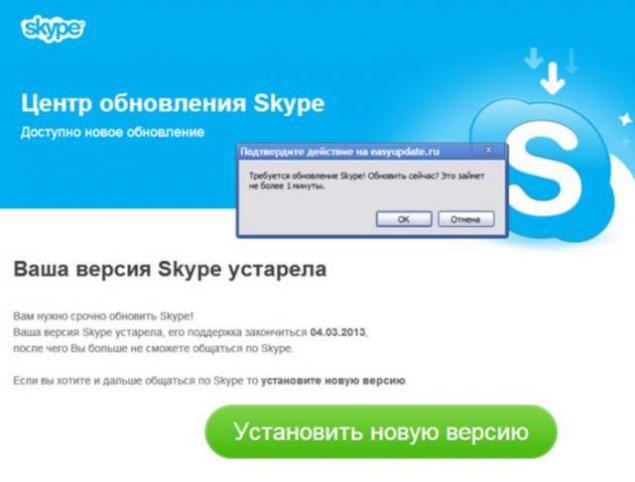

今天我想给大家介绍一下平庸更新的Skype。

在用户确认更新,从被感染的源头

后 下载并安装“更新”,但是当他推出后看到,

该文件是由发布者不知何故«LLC Mail.Ru»,代替的Skype,

签署 我劝你立刻禁止任务的执行。

了解更多关于新的灌装僵尸网络方案。

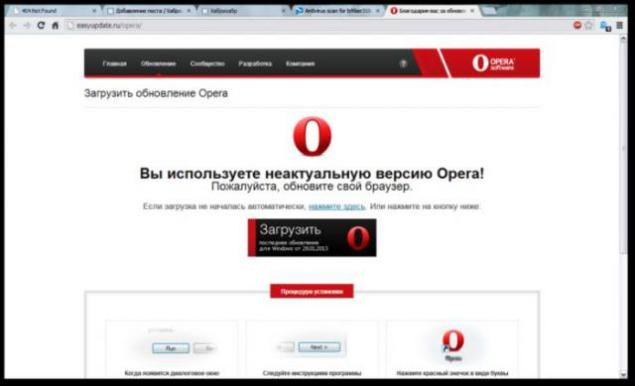

在大多数情况下,点击“软件更新”之后来自重定向

从被感染的网站按类型_http引导://«任何站点名称»/ SKYPE /,

看着这样的事情...

“你的版本的Skype,有限责任公司,它的支持将结束2013年3月4日,

那么你将无法通过Skype的通讯»这是非常可怕的,

里德尔签名

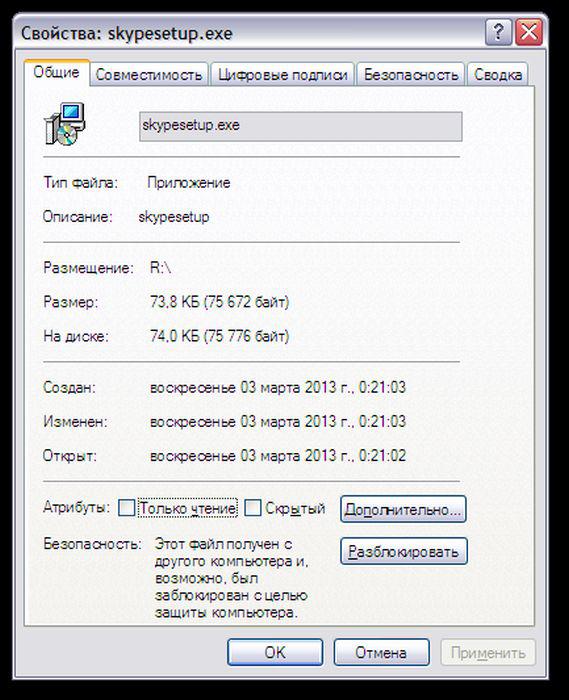

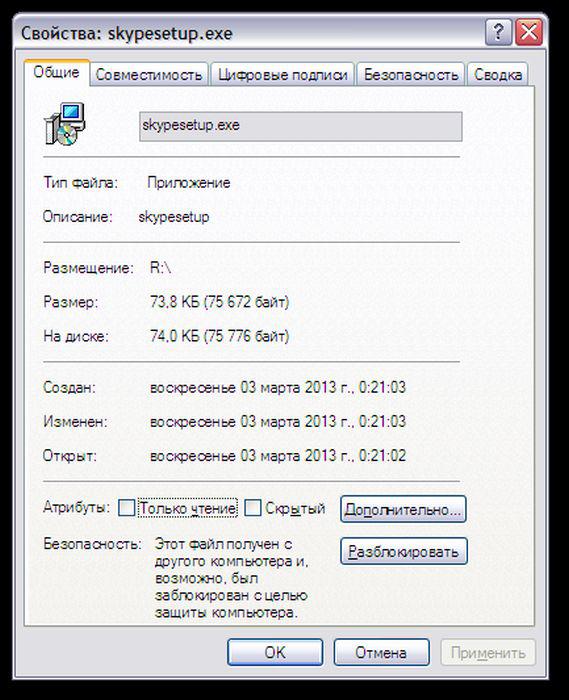

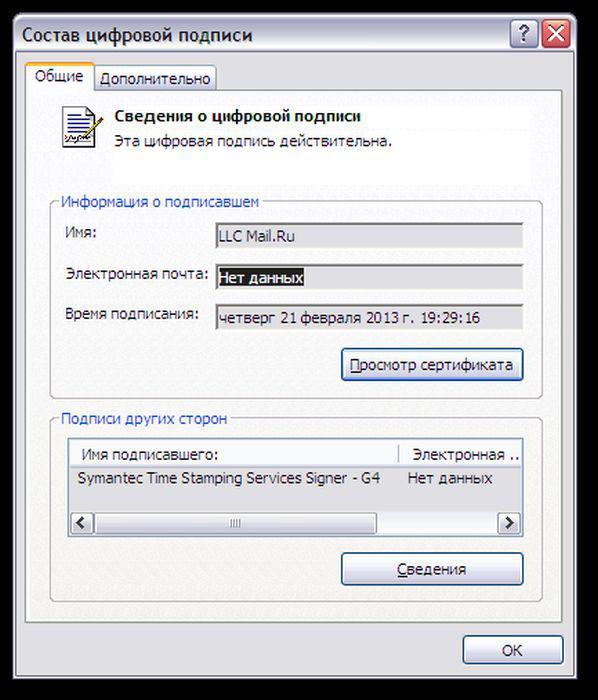

因此,首先查看文件的属性:

奇怪的是,只有74 KB,一次是不够的,甚至对于网络安装程序。

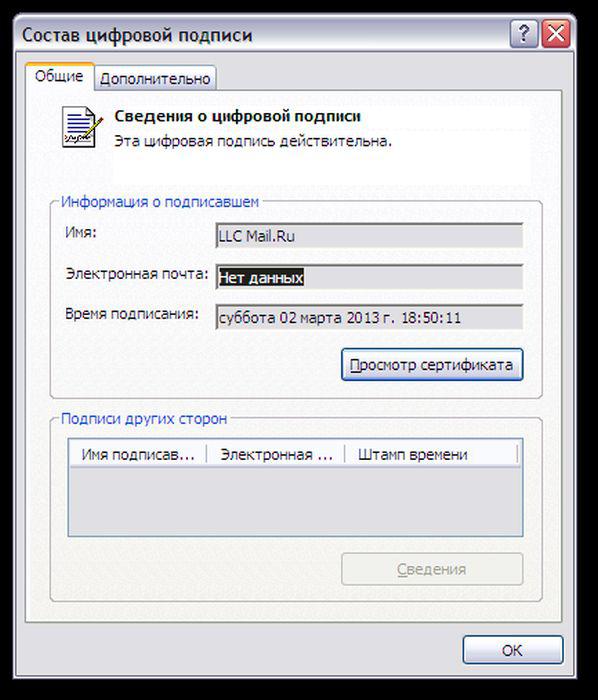

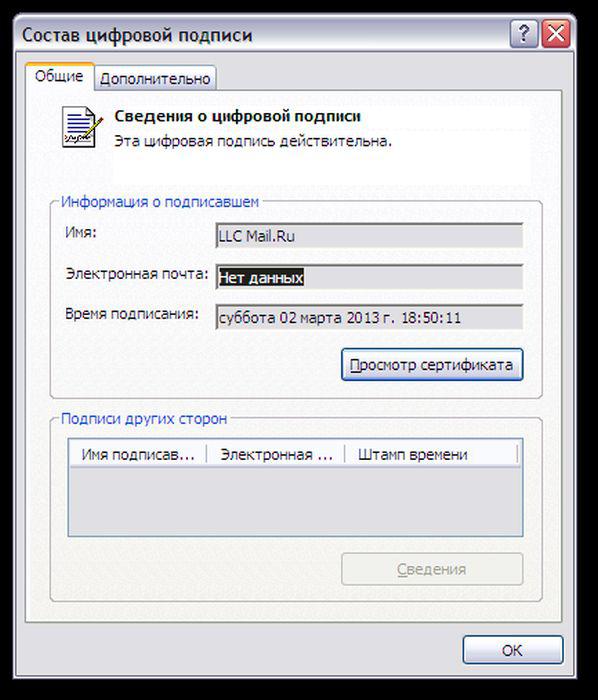

享受数字签名,这是什么«有限责任公司Mail.Ru»是,

有人可以通过法律实体Thawte的相似的名字再次拖累?

奇怪的是,数字签名证书非常相似,这从Mail.Ru:

他们有2014年2月7日同有效期至2011年9月12日,但

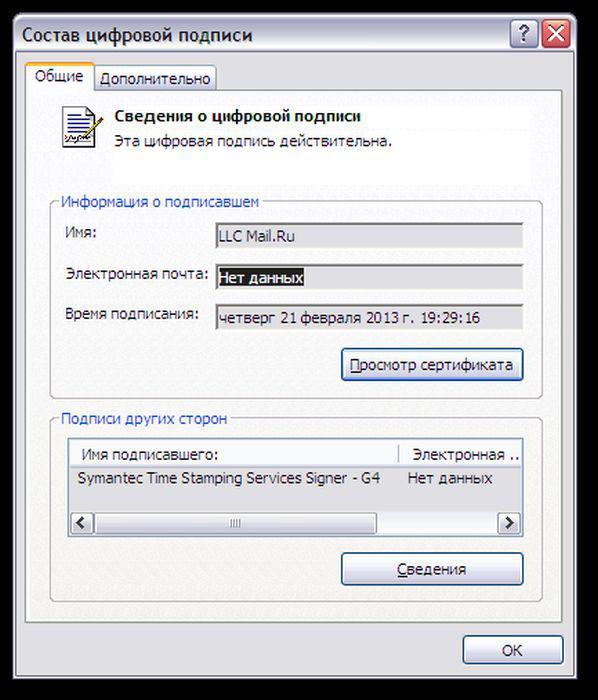

在数字签名具有签名代理Mail.ru人:

赛门铁克时间戳服务签名者。所有的exe文件都签署

在之前给浏览器下载,

飞 这是通过动态地改变签名文件的时间证实。

总之,我们有三种选择:

1.这是一个真实的数字签名Mail.ru,私钥从中

莫名其妙被盗,现在被用于签名马尔瓦

2.这是一个真实的数字签名Mail.ru,这本身Mail.ru的任何原因

用来签名马尔瓦

3.这是一个假的数字签名Mail.ru,这是在任何方面

我们能够妥协(这是不可能的,因为RSA 2048位)

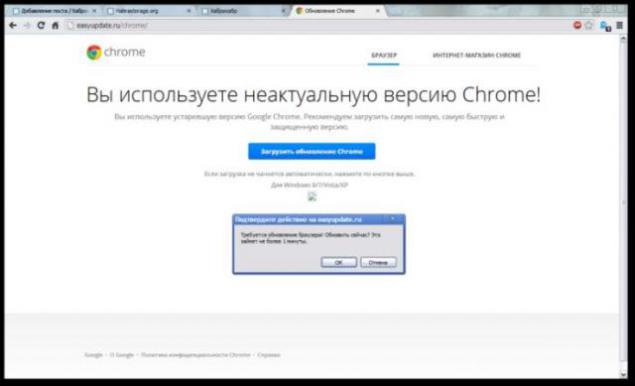

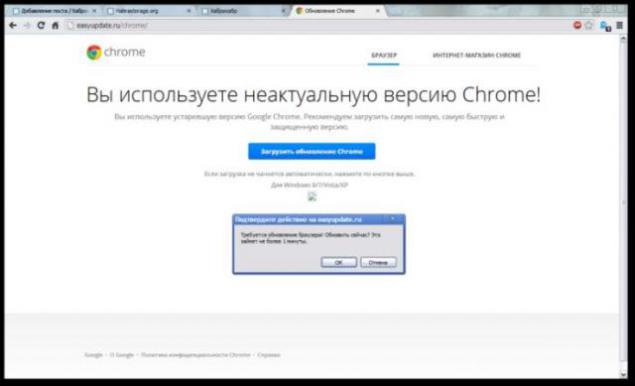

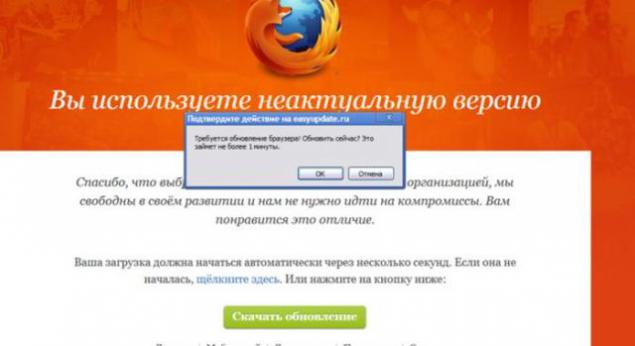

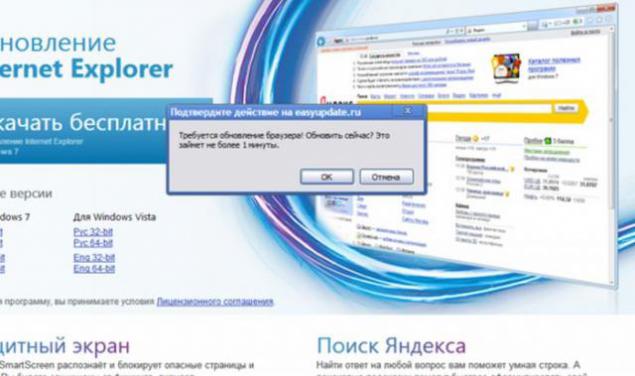

«easyupdate.ru»,

- 这是最经常被黑客Zaguglit源 并没有发现任何有价值的发行,我看着点播网站的所有链接:easyupdate.ru

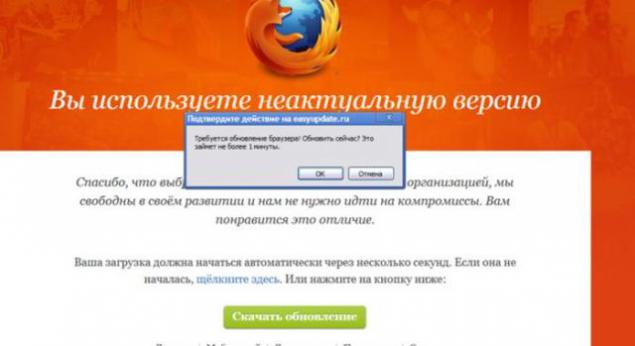

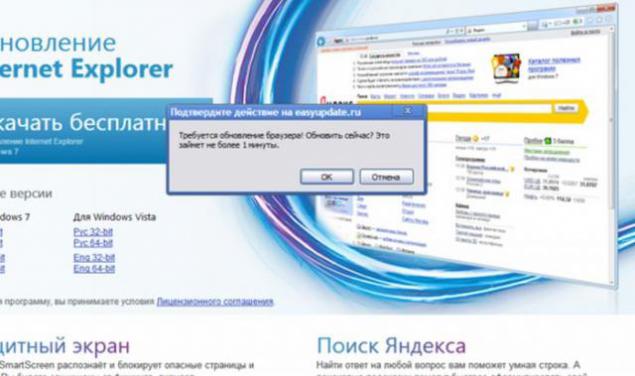

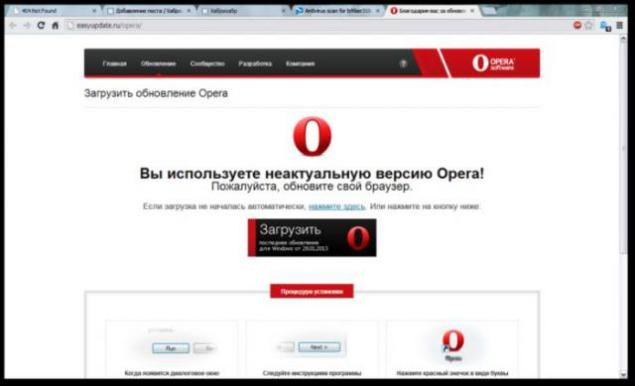

结果发现,除了Skype和着陆都适用于所有流行的浏览器:

他们有一个共同的非常漂亮的流行; vascript确认,

它开始下载exe文件,甚至没有费心去检查,

该按钮,用户点击后,确定或取消。

Virustotal

因此,我们有5个样品

(链接导致的扫描文件Virustotal结果):

chromesetup.exe,火狐-SETUP.EXE,即-设置-full.exe,opera_int_setup.exe和skypesetup.exe

opera_int_setup.exe和IE-设置-full.exe我之前没有被扫描,

也就是说,感染扩散于日前正式推出,

然而,从防病毒软件的其他文件反应8-9 46

卡巴斯基莫名其妙唯一一个分类EXE,因为“不是病毒»:

«不-A病毒:HEUR:Downloader.Win32.LMN.a»。

也许,这决定了积极的影响了数字签名,但它是更好,

比内置到微软的Windows的防病毒解决方案,

这些样品没有看到任何威胁可言。

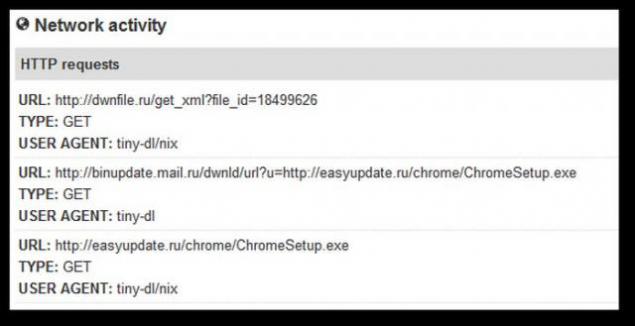

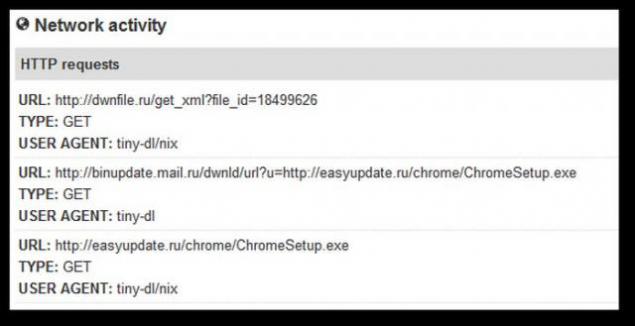

对于chromesetup.exe有关行为的资料,显然

提供了一些反病毒公司,包括网络活动:

因此,我们有两个陌生的领域,并链接至子站点Mail.ru,

仔细看看他们:easyupdate.ru记录2013年1月30日

与有关业主(私人人)隐藏的信息,这项服务是提供免费

大多数俄罗斯域名注册。在我们通过404获得满足站点的根目录:

404未找到

请求的资源不能在此服务器上找到!

技术支持的Litespeed Web服务器

的Litespeed技术不负责管理,这个网站的内容!

第二连杆显然使用URL的类型的脆弱重定向

该子域中的一个Mail.ru,但是,很显然,

早已淘汰的漏洞。也许袭击者决定,

这样的参考更容易通过防火墙。

域名注册dwnfile.ru 2013年2月1日与有关业主隐瞒信息。

着陆页的文本还包含指向以下领域:

uprgadotesbest.com - 通过注册的2012年12月26号

PrivacyProtect.org目前的状态为«锁定»

uploadeasy.ru - 的域名并没有在所有注册的,似乎已经忘记了

在“生产”推出的喧嚣域名抢注,飞行!

所有域通过Reg.ru.

注册

此外,该木马会禁用注册表代理,

这显然影响到IE和Chrome,

的操作 Firefox和Opera有自己的代理服务器设置。

加盟

此外,链接_http://dwnfile.ru/get_xml FILE_ID = 18499626返回

我们下面的XML内容:

<文件> < dltype>简单< / dltype> <网址>< / URL> <引荐> profitraf1< /引荐> <互联网>< /上网和GT; profitraf4< mpcln>< / mpcln> < /文件>

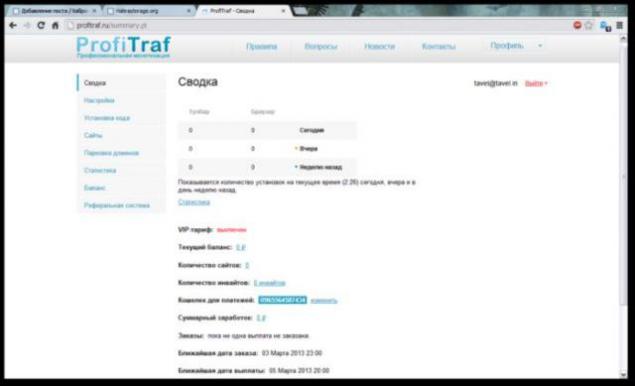

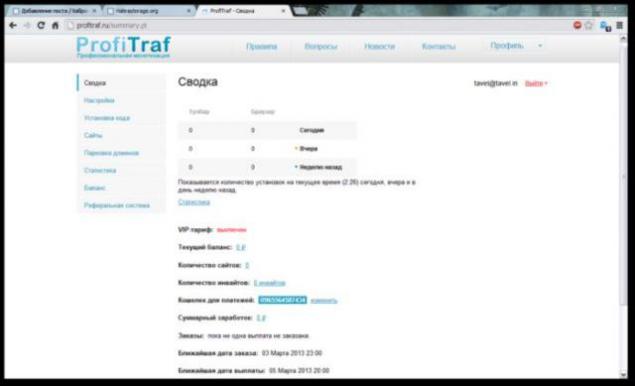

任何人都希望在这个简单的内容,很明显,

我们正在与另一个联盟计划在所谓的

处理 “INSTALL”参数GUID - 的唯一标识符为未来机器人

僵尸网络和合作伙伴在这方面 - 它的子公司,

在联盟计划注册的人,在她的办公室收到

链接到文件分配和分发这些文件,以最好的他

的 腐败给联盟计划和僵尸网络

的业主收入的一定比例 不知情的用户。谷歌搜索ID profitraf1,

我们去的联盟计划本身:profitraf.ru

注册只邀请,但第一个拐角

谷歌来了邀请,我得到了内部:

我们遇到了一个不错的设计,统计,平衡甚至转诊制度,

一切都非常规范。在“设置密码”写的是:

要与联盟计划工作,你想改变任何链接

坐落在您的网站 - (绝对的任何文件MP3,文档,视频)下载内容。

链接改变你的域名,这样,而不是指向一个特殊的装载机,

位于域profidownload.ru。

该参考特殊规定的初始链接(这是以前在网站上)。

通过点击用户第一次启动的引导加载程序被加载并

谁下载一个用户的计算机源文件。

同时下载安装该工具栏和一个浏览器。

对于用户来说,这是几乎感觉不到的。

所以,你可以连接你的网站去改变它链接到这些,并从中获利。

而这里的另一个报价,这个时候从一个巨大的,

215页,这个论坛在RuNet最大的子公司网站管理员的话题:

我们提供了一个绝对透明,“白”的薪酬方案 -

没有短信订阅付费档案馆等“灰色”计划。

我们经销的浏览器工具栏(添加为浏览器),最大的公司

RuNet - Mail.Ru.每个站点都经过严格的主持

并且只能由我们的专家检查后获准参加该计划。

我在这里,最后,很显然在那里做了Mail.ru马尔瓦数字签名,

一旦一台电脑我的妈妈。

的事实,这是马尔瓦,毫无疑问,它足以研究结果

由反病毒公司检测的样品。

而这种感染可以得到非常广泛的,综合考虑所选择的方法

伪装更新最流行的

Windows软件。

的结果令人失望

我想指出,我个人觉得非常令人失望的是最后

他家调查公司本身Mail.ru,

从一开始,这个选项在我看来最不可能的。

当然,即使这个故事将被公布于众,

正式推上的“不公平”的合作伙伴的责任,但是,

在我看来,该公司提供的数字签名

大家你的未经授权的下载满足到电脑

毫无戒心的用户木马软件,

是当之无愧的冠军“僵尸主控机”一年。哪里有土生土长的病毒编写者

没有证书,一个巨大的僵尸网络,如Mail.ru,

他们将永远不会增加。谁知道,作为上述公司

决定赚钱的倒霉的用户,

当她事情不如现在。

更新3月12日,

迄今为止,还没有恶意域名不再解析。

也许这是由于这样的事实,这个话题甚至在沙箱是

roindeksirovan谷歌并开始显示引渡请求«easyupdate.ru»。

离

有限责任公司Mail.Ru,它伪装成常用程序的更新。

提高警惕,同志们。

许多网民在各种应用,提供安装或升级版的人气节目注意到奇怪的消息。

今天我想给大家介绍一下平庸更新的Skype。

在用户确认更新,从被感染的源头

后 下载并安装“更新”,但是当他推出后看到,

该文件是由发布者不知何故«LLC Mail.Ru»,代替的Skype,

签署 我劝你立刻禁止任务的执行。

了解更多关于新的灌装僵尸网络方案。

在大多数情况下,点击“软件更新”之后来自重定向

从被感染的网站按类型_http引导://«任何站点名称»/ SKYPE /,

看着这样的事情...

“你的版本的Skype,有限责任公司,它的支持将结束2013年3月4日,

那么你将无法通过Skype的通讯»这是非常可怕的,

里德尔签名

因此,首先查看文件的属性:

奇怪的是,只有74 KB,一次是不够的,甚至对于网络安装程序。

享受数字签名,这是什么«有限责任公司Mail.Ru»是,

有人可以通过法律实体Thawte的相似的名字再次拖累?

奇怪的是,数字签名证书非常相似,这从Mail.Ru:

他们有2014年2月7日同有效期至2011年9月12日,但

在数字签名具有签名代理Mail.ru人:

赛门铁克时间戳服务签名者。所有的exe文件都签署

在之前给浏览器下载,

飞 这是通过动态地改变签名文件的时间证实。

总之,我们有三种选择:

1.这是一个真实的数字签名Mail.ru,私钥从中

莫名其妙被盗,现在被用于签名马尔瓦

2.这是一个真实的数字签名Mail.ru,这本身Mail.ru的任何原因

用来签名马尔瓦

3.这是一个假的数字签名Mail.ru,这是在任何方面

我们能够妥协(这是不可能的,因为RSA 2048位)

«easyupdate.ru»,

- 这是最经常被黑客Zaguglit源 并没有发现任何有价值的发行,我看着点播网站的所有链接:easyupdate.ru

结果发现,除了Skype和着陆都适用于所有流行的浏览器:

他们有一个共同的非常漂亮的流行; vascript确认,

它开始下载exe文件,甚至没有费心去检查,

该按钮,用户点击后,确定或取消。

Virustotal

因此,我们有5个样品

(链接导致的扫描文件Virustotal结果):

chromesetup.exe,火狐-SETUP.EXE,即-设置-full.exe,opera_int_setup.exe和skypesetup.exe

opera_int_setup.exe和IE-设置-full.exe我之前没有被扫描,

也就是说,感染扩散于日前正式推出,

然而,从防病毒软件的其他文件反应8-9 46

卡巴斯基莫名其妙唯一一个分类EXE,因为“不是病毒»:

«不-A病毒:HEUR:Downloader.Win32.LMN.a»。

也许,这决定了积极的影响了数字签名,但它是更好,

比内置到微软的Windows的防病毒解决方案,

这些样品没有看到任何威胁可言。

对于chromesetup.exe有关行为的资料,显然

提供了一些反病毒公司,包括网络活动:

因此,我们有两个陌生的领域,并链接至子站点Mail.ru,

仔细看看他们:easyupdate.ru记录2013年1月30日

与有关业主(私人人)隐藏的信息,这项服务是提供免费

大多数俄罗斯域名注册。在我们通过404获得满足站点的根目录:

404未找到

请求的资源不能在此服务器上找到!

技术支持的Litespeed Web服务器

的Litespeed技术不负责管理,这个网站的内容!

第二连杆显然使用URL的类型的脆弱重定向

该子域中的一个Mail.ru,但是,很显然,

早已淘汰的漏洞。也许袭击者决定,

这样的参考更容易通过防火墙。

域名注册dwnfile.ru 2013年2月1日与有关业主隐瞒信息。

着陆页的文本还包含指向以下领域:

uprgadotesbest.com - 通过注册的2012年12月26号

PrivacyProtect.org目前的状态为«锁定»

uploadeasy.ru - 的域名并没有在所有注册的,似乎已经忘记了

在“生产”推出的喧嚣域名抢注,飞行!

所有域通过Reg.ru.

注册

此外,该木马会禁用注册表代理,

这显然影响到IE和Chrome,

的操作 Firefox和Opera有自己的代理服务器设置。

加盟

此外,链接_http://dwnfile.ru/get_xml FILE_ID = 18499626返回

我们下面的XML内容:

<文件> < dltype>简单< / dltype> <网址>< / URL> <引荐> profitraf1< /引荐> <互联网>< /上网和GT; profitraf4< mpcln>< / mpcln> < /文件>

任何人都希望在这个简单的内容,很明显,

我们正在与另一个联盟计划在所谓的

处理 “INSTALL”参数GUID - 的唯一标识符为未来机器人

僵尸网络和合作伙伴在这方面 - 它的子公司,

在联盟计划注册的人,在她的办公室收到

链接到文件分配和分发这些文件,以最好的他

的 腐败给联盟计划和僵尸网络

的业主收入的一定比例 不知情的用户。谷歌搜索ID profitraf1,

我们去的联盟计划本身:profitraf.ru

注册只邀请,但第一个拐角

谷歌来了邀请,我得到了内部:

我们遇到了一个不错的设计,统计,平衡甚至转诊制度,

一切都非常规范。在“设置密码”写的是:

要与联盟计划工作,你想改变任何链接

坐落在您的网站 - (绝对的任何文件MP3,文档,视频)下载内容。

链接改变你的域名,这样,而不是指向一个特殊的装载机,

位于域profidownload.ru。

该参考特殊规定的初始链接(这是以前在网站上)。

通过点击用户第一次启动的引导加载程序被加载并

谁下载一个用户的计算机源文件。

同时下载安装该工具栏和一个浏览器。

对于用户来说,这是几乎感觉不到的。

所以,你可以连接你的网站去改变它链接到这些,并从中获利。

而这里的另一个报价,这个时候从一个巨大的,

215页,这个论坛在RuNet最大的子公司网站管理员的话题:

我们提供了一个绝对透明,“白”的薪酬方案 -

没有短信订阅付费档案馆等“灰色”计划。

我们经销的浏览器工具栏(添加为浏览器),最大的公司

RuNet - Mail.Ru.每个站点都经过严格的主持

并且只能由我们的专家检查后获准参加该计划。

我在这里,最后,很显然在那里做了Mail.ru马尔瓦数字签名,

一旦一台电脑我的妈妈。

的事实,这是马尔瓦,毫无疑问,它足以研究结果

由反病毒公司检测的样品。

而这种感染可以得到非常广泛的,综合考虑所选择的方法

伪装更新最流行的

Windows软件。

的结果令人失望

我想指出,我个人觉得非常令人失望的是最后

他家调查公司本身Mail.ru,

从一开始,这个选项在我看来最不可能的。

当然,即使这个故事将被公布于众,

正式推上的“不公平”的合作伙伴的责任,但是,

在我看来,该公司提供的数字签名

大家你的未经授权的下载满足到电脑

毫无戒心的用户木马软件,

是当之无愧的冠军“僵尸主控机”一年。哪里有土生土长的病毒编写者

没有证书,一个巨大的僵尸网络,如Mail.ru,

他们将永远不会增加。谁知道,作为上述公司

决定赚钱的倒霉的用户,

当她事情不如现在。

更新3月12日,

迄今为止,还没有恶意域名不再解析。

也许这是由于这样的事实,这个话题甚至在沙箱是

roindeksirovan谷歌并开始显示引渡请求«easyupdate.ru»。

离