441

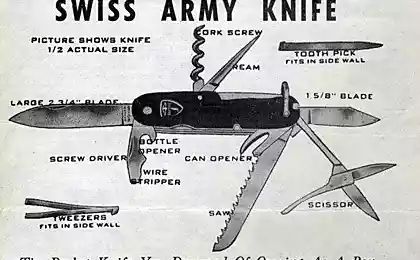

El presente "navaja suiza" para la apertura de Android

Diseñado por los hackers de la agrupación de WhiteHat malware iBanking para Android es tan potente, que los investigadores se vieron obligados a reconocer que, por derecho, fue uno de los más caros мэлвер-complejos disponibles en el mercado negro.

Su funcionalidad incluye la posibilidad de redirigir las llamadas de voz entrantes, la intercepción de los sonidos del micrófono, de la pista de geolocalización, acceso al sistema de archivos, así como la distribución remota de botnets móviles que utilizan los protocolos HTTP y SMS para la comunicación, en función del estado actual de la red infectado teléfono.

Los atacantes utilizan la táctica de las redes sociales para atraer a sus víctimas a la descarga y la instalación de iBanking en su dispositivo Android. La víctima en ese momento, como una regla, ya está infectado financieros troyano en su pc, que genera un mensaje emergente cuando visita sitios de banca o de la red social con la petición de instalar la aplicación móvil como medida de seguridad adicional.

Debido al alto precio inicial DE 5.000 dólares en los mercados negros no tardan en aparecer las falsificaciones. Pero los hackers WhiteHat firmemente su desarrollo, mediante el cifrado AES, para ocultar el contenido de los archivos XML, convirtiéndolo al descifrar en un archivo enorme de información a la basura.

Daniel cohen, analista de la compañía RSA FraudAction Group, escribió en su blog: "el Malware iBanking muestra que los desarrolladores móvil DE malware son conscientes de la necesidad de proteger sus bots en contra de análisis, lo que indica una posible nueva dirección en este ámbito".

Sin embargo, se ha encontrado un especialista, que llegó hasta el código fuente iBanking.

iBanking se vende el grupo, conocido como el GFF. Es curioso que el alto precio de iBanking se ha conservado incluso en los primeros meses después de la filtración del código fuente. La fuga fue realizado por alguien que afirmaba que él descubrió que el teléfono inteligente de su amigo ha sido infectado iBanking. En última instancia, visitó el comando y el canal de control de difusión.

El hacker, al final, ha lanzado el código fuente en foros clandestinos, que sugiere la idea de que el código se ha obtenido a través de la piratería en uno de los sistemas utilizados por los operadores de iBanking.

fuente

Fuente: /users/104