815

A858 usuario Enigma

En reddit.com (reddit - un sitio de noticias sociales, creado por Steve Huffman en 2005) es el A858DE45F56D9BC9 usuario, que los utilicen en sus piezas de blogs de datos binarios. Se continúa por más de 2 años (desde marzo de 2011). Todavía no está claro quién y lo que hace. La mayor parte de los datos aún no se decodifica. Este fenómeno se llama un A858 misterio.

El problema está dedicado a tu blog individual. A continuación se muestra una descripción de los pocos que logró aprender.

8 foto

¿Quién es el A858, y cuál es el propósito de su blog?

Hay varias teorías sobre el propósito del blog:

1. Este es un juego / ARG.

(Uno de los principios básicos de ARG - TINAG (Esto no es un juego) - «No es un juego" Este principio sugiere que el juego no se comportó como un juego, por ejemplo, números de teléfono mencionados en el juego, realmente debería existir Los participantes no reciben.. ... el espacio de juego especial, o una lista explícita de reglas Los creadores y gestores de ARG están detrás de la cortina, su propia existencia hasta el fin es que se trate en la cuestión hasta el final debe ser y jugar el carácter de lo que está sucediendo Esto distingue ARG de un fenómeno similar - los juegos de rol urbanas, donde los jugadores exactamente saben qué juego participan en. Los participantes ARG comprender las reglas de forma gradual, a través de ensayo y error.)

Si se trata de un juego, al parecer, no es muy exitosa. La mayoría de los mensajes, como se mencionó, aún no ha sido descifrado, el mismo que logró descifrar, no hay idea general clara. Sin embargo, aunque parece que la explicación más probable, ya que las posiciones de decodificación muestran peculiar sentido del autor del humor.

2. Estación de Números (emisora de números).

(Estación de números -. La estación de radio de onda corta, la propiedad de la que no se conoce Difunden un conjunto de números, palabras o letras, que se lee de altavoces o equipo En algunos casos, el uso del alfabeto fonético Los datos transmitidos se encripta los datos y puede pertenecer a muchas organizaciones.. - tales como la inteligencia, la transmisión de mensajes cifrados a sus agentes)

Todo es bueno, pero las posiciones descifrados no encajan en esa teoría.

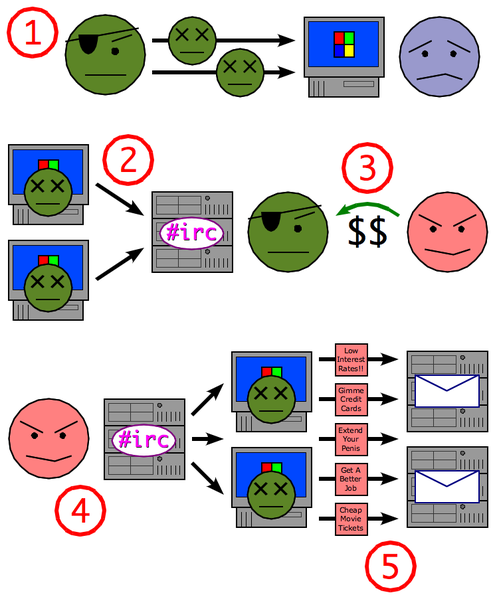

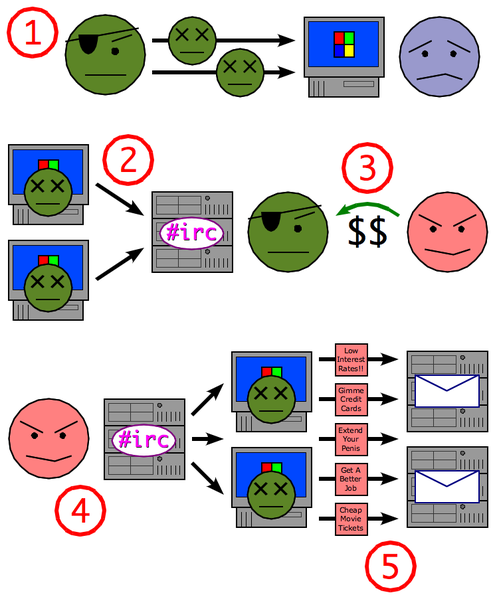

3. Instrucciones para la botnet.

(una red informática que consiste en un número de ordenadores, con los robots que ejecutan - software independiente mayoría de las veces, el barco como parte de una botnet es un programa instalado en secreto en el dispositivo de la víctima y permite a los atacantes para realizar ciertas acciones utilizando los recursos de un equipo infectado comúnmente utilizado con fines ilegales o.. desaprobar la actividad -. el envío de spam, la fuerza bruta en el sistema remoto, denegación de servicio)

Una teoría popular, pero como en el caso de la licencia de la estación de radio, no explica los mensajes de decodificación.

Publicado en [mergetime] 1377207785 [/ mergetime]

4. tarea de prueba para encontrar sotrutdnikov en seguridad de la información que podría descifrar el código, o simplemente headhunting.

Pero hay una salvedad

Cuando las posiciones recibieron demasiada atención, que fueron retirados. Si el objetivo es atraer a expertos en criptografía, entonces ¿por qué hacerlo? Además, decodificación posiciones cifrados no eran en el sentido habitual de la palabra.

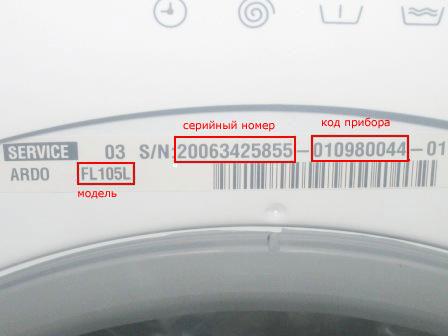

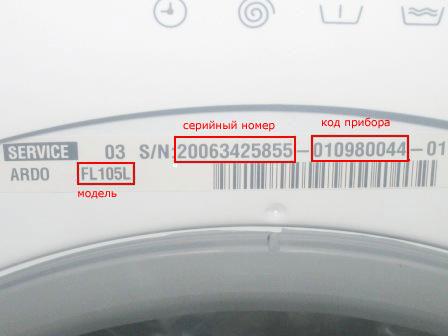

5.Seriynye habitaciones.

Se especula que esta seriales bienes soskanirovanye en la tienda.

La siguiente pregunta importante es: ¿Qué se incluye en los mensajes

?

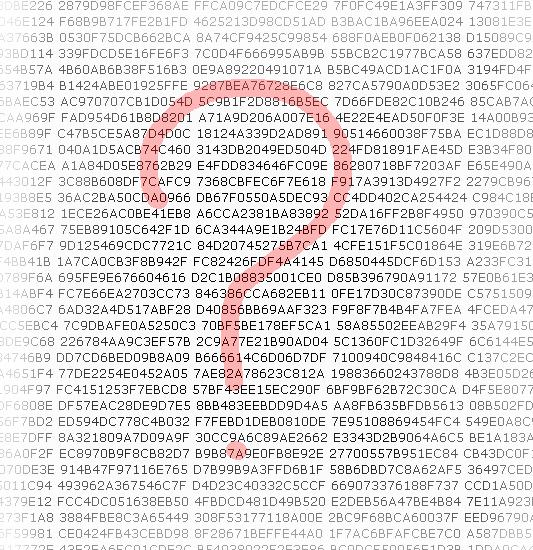

La mayoría de los últimos puestos se parece un dato casual / cifrados. Pero algunas posiciones tempranas han sido decodificado, por ejemplo:

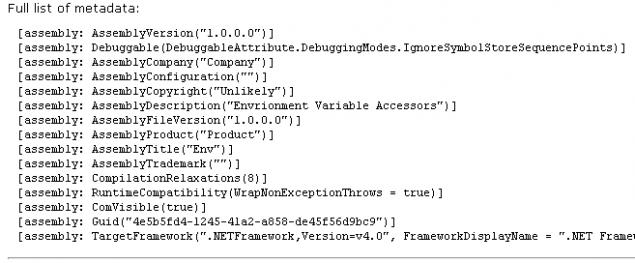

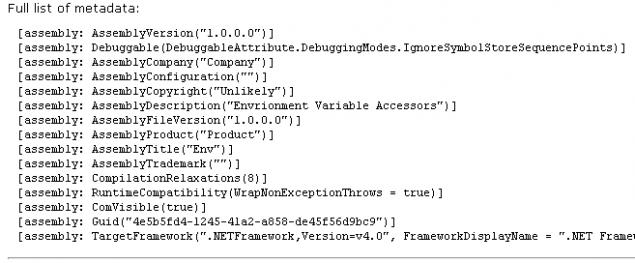

El archivo ejecutable para Windows .NET

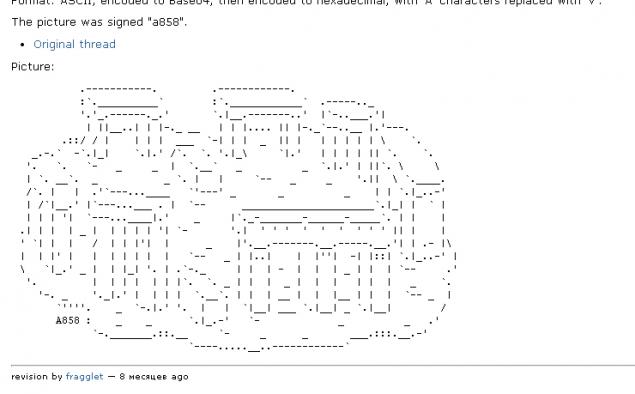

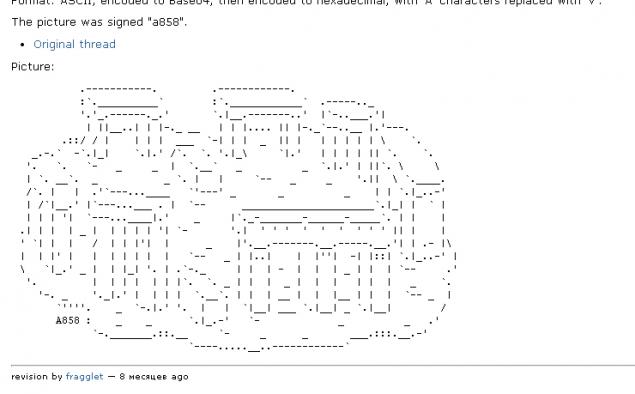

Stonehenge en ASCII-chart

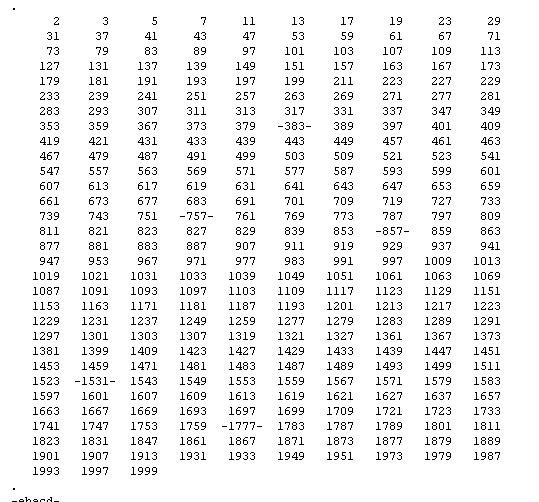

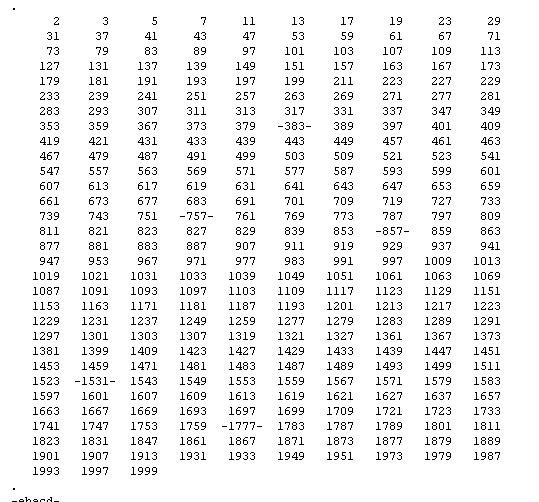

"Primes»

Lo que el cifrado se utiliza en los mensajes?

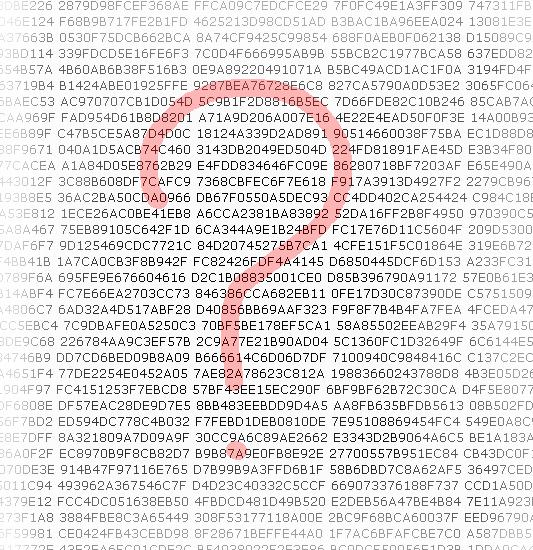

Desconocido. Sólo sabemos que es ya sea datos aleatorios o kriptovat en la mayoría de los casos. Sin embargo un puesto se encontró la información cifrada esteganográfico en la imagen.

¿Dónde puedo encontrar los mensajes viejos después de que se quitan / cambiado?

En esta página -. a858.soulsphere.org/

Publicado en [mergetime] 1377208462 [/ mergetime]

Entre los intentos de explicar como ejemplo se puede encontrar:

Entradas de ruido cósmico,

compensados πfs (https://github.com/philipl/pifs)

El código encriptado por Snowden

Y así sucesivamente.

Y su versión?

Todo lo terminé. Publica con materiales Habra.

Fuente:

El problema está dedicado a tu blog individual. A continuación se muestra una descripción de los pocos que logró aprender.

8 foto

¿Quién es el A858, y cuál es el propósito de su blog?

Hay varias teorías sobre el propósito del blog:

1. Este es un juego / ARG.

(Uno de los principios básicos de ARG - TINAG (Esto no es un juego) - «No es un juego" Este principio sugiere que el juego no se comportó como un juego, por ejemplo, números de teléfono mencionados en el juego, realmente debería existir Los participantes no reciben.. ... el espacio de juego especial, o una lista explícita de reglas Los creadores y gestores de ARG están detrás de la cortina, su propia existencia hasta el fin es que se trate en la cuestión hasta el final debe ser y jugar el carácter de lo que está sucediendo Esto distingue ARG de un fenómeno similar - los juegos de rol urbanas, donde los jugadores exactamente saben qué juego participan en. Los participantes ARG comprender las reglas de forma gradual, a través de ensayo y error.)

Si se trata de un juego, al parecer, no es muy exitosa. La mayoría de los mensajes, como se mencionó, aún no ha sido descifrado, el mismo que logró descifrar, no hay idea general clara. Sin embargo, aunque parece que la explicación más probable, ya que las posiciones de decodificación muestran peculiar sentido del autor del humor.

2. Estación de Números (emisora de números).

(Estación de números -. La estación de radio de onda corta, la propiedad de la que no se conoce Difunden un conjunto de números, palabras o letras, que se lee de altavoces o equipo En algunos casos, el uso del alfabeto fonético Los datos transmitidos se encripta los datos y puede pertenecer a muchas organizaciones.. - tales como la inteligencia, la transmisión de mensajes cifrados a sus agentes)

Todo es bueno, pero las posiciones descifrados no encajan en esa teoría.

3. Instrucciones para la botnet.

(una red informática que consiste en un número de ordenadores, con los robots que ejecutan - software independiente mayoría de las veces, el barco como parte de una botnet es un programa instalado en secreto en el dispositivo de la víctima y permite a los atacantes para realizar ciertas acciones utilizando los recursos de un equipo infectado comúnmente utilizado con fines ilegales o.. desaprobar la actividad -. el envío de spam, la fuerza bruta en el sistema remoto, denegación de servicio)

Una teoría popular, pero como en el caso de la licencia de la estación de radio, no explica los mensajes de decodificación.

Publicado en [mergetime] 1377207785 [/ mergetime]

4. tarea de prueba para encontrar sotrutdnikov en seguridad de la información que podría descifrar el código, o simplemente headhunting.

Pero hay una salvedad

Cuando las posiciones recibieron demasiada atención, que fueron retirados. Si el objetivo es atraer a expertos en criptografía, entonces ¿por qué hacerlo? Además, decodificación posiciones cifrados no eran en el sentido habitual de la palabra.

5.Seriynye habitaciones.

Se especula que esta seriales bienes soskanirovanye en la tienda.

La siguiente pregunta importante es: ¿Qué se incluye en los mensajes

?

La mayoría de los últimos puestos se parece un dato casual / cifrados. Pero algunas posiciones tempranas han sido decodificado, por ejemplo:

El archivo ejecutable para Windows .NET

Stonehenge en ASCII-chart

"Primes»

Lo que el cifrado se utiliza en los mensajes?

Desconocido. Sólo sabemos que es ya sea datos aleatorios o kriptovat en la mayoría de los casos. Sin embargo un puesto se encontró la información cifrada esteganográfico en la imagen.

¿Dónde puedo encontrar los mensajes viejos después de que se quitan / cambiado?

En esta página -. a858.soulsphere.org/

Publicado en [mergetime] 1377208462 [/ mergetime]

Entre los intentos de explicar como ejemplo se puede encontrar:

Entradas de ruido cósmico,

compensados πfs (https://github.com/philipl/pifs)

El código encriptado por Snowden

Y así sucesivamente.

Y su versión?

Todo lo terminé. Publica con materiales Habra.

Fuente: