Los hackers y sus logros

Bashny.Net

Bashny.Net

Robert Tappan Morris

Incluso si usted no sabe casi nada acerca de los virus informáticos, todavía es probable que se enteró de los llamados "gusanos". El primero en lanzar un virus tales en la red fue Robert Tappan Morris.

Un estudiante de posgrado en la Universidad de Cornell, Morris creó su "gusano" y 02 de noviembre 1988 lanzado su red de seis miles paralizados de computadoras en los Estados Unidos. Más tarde afirmó que sólo quería ver cómo Internet ha crecido, y lo que pasó - las consecuencias del experimento fuera de control. Sin embargo, el "gusano" fue algo mucho más que una simple prueba: leyó el / etc / passwd, tratando de recoger las contraseñas de cuentas. Al final, Morris fue multado y condenado a tres años de libertad condicional.

Morris más tarde se convirtió en profesor en la Universidad de Harvard y autor de un gran número de novedades en el campo del software. Hoy - Profesor de Ciencias de la Computación en el Instituto de Tecnología de Massachusetts. No es una mala carrera para un hacker.

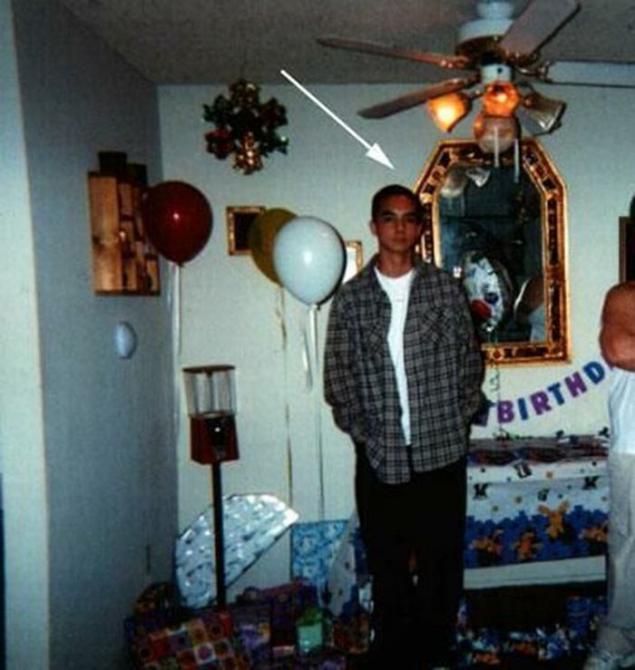

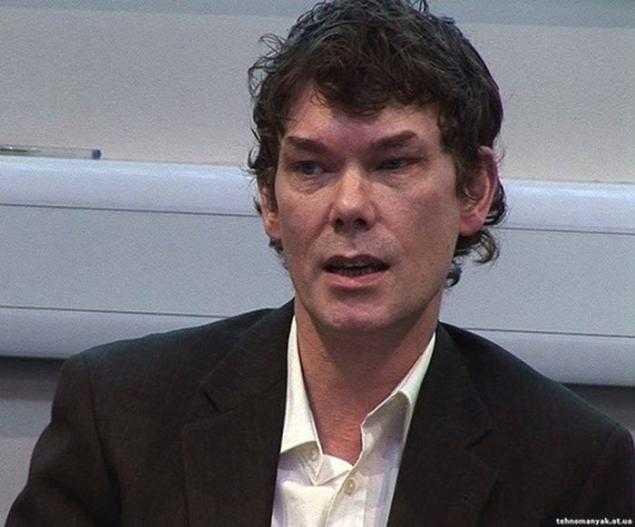

Duo engañosa (en la foto Robert Little)

En 2002, la engañosa Duo (grupo de dos personas - un 20-años de edad, Benjamin Stark y 18 años de edad, Robert Little) hicieron una serie de alto perfil de hacking redes del gobierno, incluyendo la Marina de Estados Unidos, la NASA, la FAA y el Departamento de Defensa

. Al igual que muchos otros hackers, Stark y Little argumentaron que sólo quería señalar vulnerabilidades en los sistemas de seguridad y por lo tanto ayudar a su país. Dos hackers dejaron en estos sistemas y enviar mensajes a un conocido direcciones de correo electrónico de recursos de los funcionarios y sitios web secretos del gobierno en un intento de atraer la atención del gobierno. Y atraído.

En 2006, tanto el hacker se declaró culpable. Stark recibió dos años de libertad condicional, Pequeñas - Cuatro meses de libertad condicional por tres años, y ambos tuvieron que pagar decenas de miles de dólares en concepto de indemnización por los daños causados

.

Jonathan James (aka c0mrade)

La lista de los sistemas informáticos que se increíblemente protegido para evitar su camino sin genio de la informática, por supuesto, ocupa un lugar de honor sistema del Ministerio de Defensa. Sin embargo, pirata informático estadounidense Jonathan James hackeado el sistema y se puso en su servidor. El chico en el momento tenía 15 años.

29 y 30 de junio 1999 James atacaron la NASA. Él fue capaz de escalada libre sobre toda la red y robar unos pocos archivos, incluyendo el código fuente de la estación espacial internacional. Por supuesto, la NASA lanzó una operación masiva para atrapar al hacker, y pronto James fue capturado. La NASA ha estimado los daños en $ 1, 7 millones de dólares.

Debido al hecho de que James no era mayor de edad, fue condenado a seis meses de toda detención y se vio obligado a hacer un compromiso de renunciar al uso de las computadoras.

Desafortunadamente, James ya no está vivo. Murió 18 de mayo 2008 en circunstancias misteriosas. La causa oficial de la muerte -. Suicidio, pero hay rumores de que un hacker difficile estructuras estatales "removido"

Dmitry Galushkevich

En 2007, Estonia repente perdió el acceso a Internet. Este "pequeño pero muy conocedores de la tecnología" país culpó al gobierno ruso. Al igual que ocurría a menudo en Estonia disturbios debido al desmantelamiento de los monumentos soviéticos, por lo sospechoso Rusia era bastante lógico.

Los hackers responsables de la ciber-terrorismo, tienen acceso a todos los equipos del país y los utilizaron todos los servidores sobrecargados. Cajeros automáticos no funcionó, la página web no se abre, el Estado tuvo que apagar el sistema.

Funcionarios estonios llevaron varias semanas para encontrar a los culpables. Resultó que alguien hizo un gran revuelo Dmitry Galushkevich, de 20 años de edad residentes de etnia rusa en Estonia. Sola, dio esta conmoción o con un grupo de personas de ideas afines para descubrir que no era posible. Mismo Galushkevich fue multado 17.500 coronas (unos 45 000).

Kevin Poulsen (alias Dante Oscuro)

En la década de 1980, en un momento en el phreaking telefónico se hizo muy popular en ciertos círculos, Poulsen ha jugado un truco ingenioso de LA estación de radio KIIS, falsificación de un par de llamadas, lo que le permitió ganar el gran premio - un viaje a Hawai y la marca Porsche.

Un poco más tarde, un hacker rompió en la base de datos del FBI y obtuvo acceso a información clasificada respecto a las escuchas telefónicas, después de que el FBI comenzó a cazar para él. Como resultado, Poulsen fue capturado y condenado a cinco años.

Él ahora ocupa el cargo de jefe de redacción de Wired News.

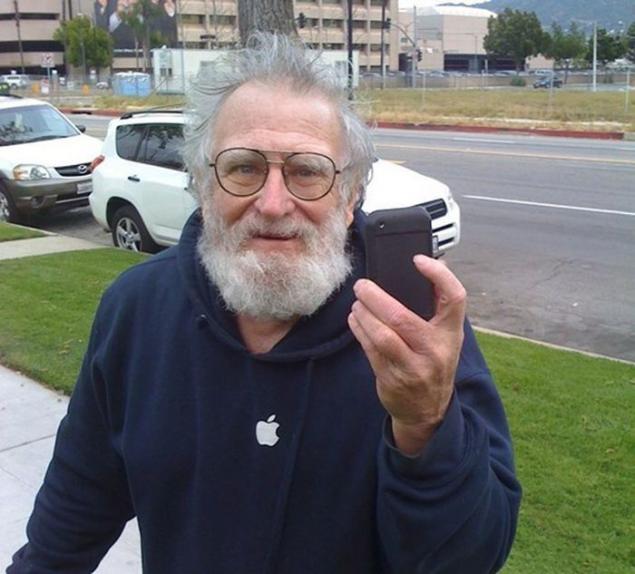

John Draper

Draper puede sin exagerar ser llamado el abuelo de los piratas informáticos. De vuelta en la década de 1970, llegó a ser considerado el "rey" de los matones de teléfono - es decir, para hacer llamadas gratis. Mientras que Internet aún no ha sido distribuido y pocas personas tenían computadoras personales, por lo que Draper está en el teléfono.

Hacker encontró que un silbato de juguete de una caja de copos de maíz hace un sonido similar a un acceso señal eléctrica a la red telefónica, y se le ocurrió una manera de llamar gratis: ganando número internacional y silbó el silbato. Toque de silbato de la señal coincide con la red telefónica y decirle al sistema que Draper colgó. Así, la línea se consideró libres y todos las nuevas medidas de abonado no se graba.

Después de varios experimentos, John, junto con sus amigos Steve Wozniak y Steve Jobs (nombres familiares, ¿no?) Han creado un dispositivo llamado la Caja Azul, le permite simular el sonido de la red telefónica y realizar llamadas gratuitas. Más tarde Draper escribió primero editor de texto del mundo para IBM PC «EasyWriter». Actualmente dirige su propia compañía en seguridad informática.

Rafael Gray (aka Curador)

Rafael Gris llamó a sí mismo un justo e insistió en que sólo estaba tratando de ayudar a los sitios de comercio electrónico cuando hackearon la base de datos para robar números de tarjetas de crédito e información personal de 26 000 americano, los clientes británicos y canadienses en 2000.

Luego de 18 años de edad adolescente galés dijo que sólo estaba tratando de llamar la atención sobre las vulnerabilidades de seguridad. Aunque no es del todo claro por qué se ha colocado en tal caso, los números de tarjetas robados en el dominio público en Internet, pero eso es otra cuestión.

En 2001, Gray fue condenado a tres años de tratamiento psiquiátrico forzado.

Gary McKinnon (aka Solo)

Londres pirata informático Gary McKinnon ascendencia escocesa actuó no tan divertido como la consecución de objetivos políticos.

En 2002, McKinnon se metió en los ordenadores del Ministerio de Defensa, el Ejército, la Marina, la Fuerza Aérea y la NASA. Más tarde, me dijo que estaba buscando pruebas de ocultar información sobre los ovnis, el ocultamiento de información sobre fuentes alternativas de energía y otras tecnologías que son potencialmente útiles para la sociedad.

Esto no es una broma. McKinnon dijo que tiene razones para creer que el gobierno de Estados Unidos está ocultando la tecnología alienígena que podría resolver la crisis energética mundial. Sin embargo, un hacker autodidacta admite que él podría "accidentalmente" eliminar un montón de otros archivos y puede dañar algunas unidades de disco duro cuando trató de cubrir sus huellas. Sin embargo, él sigue insistiendo en que nada raro había sucedido.

El gobierno de Estados Unidos, a su vez, dijo que el ataque McKinnon costó $ 800.000, y pone en duda que el hacker fue realmente buscando información acerca de los OVNIs. Abogados británicos que han tomado bajo la protección de Gary, insisten en que su cliente, que padece el síndrome de Asperger, merece un tratamiento especial debido a la salud mental inestable.

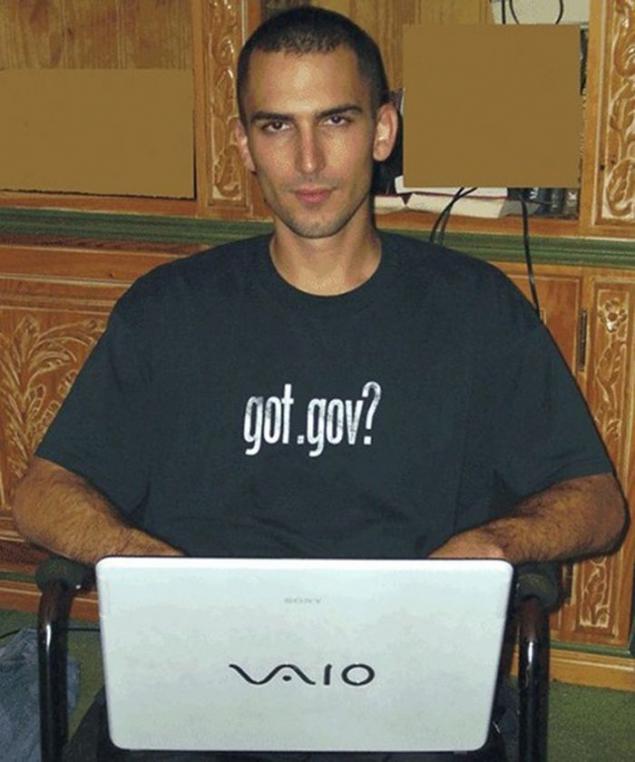

Adrian Lamo

Sí, a veces las empresas contratan hackers para poner a prueba las debilidades en sus sistemas, pero nadie ha contratado alguna vez Adrian Lamo.

En 2002 y 2003, Lamo hackeó el sistema de varias empresas grandes sólo por diversión, y luego nos informó acerca de los errores en sus sistemas de seguridad. Entre los sitios atacados por hackers, fueron Microsoft, Yahoo, y New York Times, en el que dijo que su información de contacto en un experto en la base de datos.

Conocido como el "hacker sin hogar", Lamo menudo funciona, conectarse a la red en un café Internet y las bibliotecas públicas. Muchas personas creen que se trasladaron sed de gloria. Invasión Lamo red New York Times en 2003 atrajo la atención de los opositores de la ciberdelincuencia, fue capturado y condenado a seis meses de arresto domiciliario y dos años de libertad condicional. Lamo ahora trabaja conferenciante y periodista conocido, un consultor independiente en materia de seguridad, pero al mismo tiempo evita cualquier trabajo de oficina mercenario.

Kevin Mitnick

Todo comenzó cuando Kevin Mitnick repente quería usar el transporte público de forma gratuita.

Mitnick hackeó el sistema de autobuses en Los Angeles con la ayuda de un documento de viaje falso. Más tarde, a la edad de 12, se convirtió en un estafador teléfono - en un primer momento divertido por el encaminamiento de la señal al teléfono de su casa y teléfono público escuchando la conversación telefónica propietarios de la casa antes de pedir a omitir ni un centavo. A continuación, sólo comenzaron a llamar para cualquier lugar libre que quería. Unos años más tarde Mitnick ya buscó en todo el país por irrumpir en la red de Digital Equipment Corporation y el robo de sus programas. Pudo haber sido su primer robo notable, pero más tarde consiguió un chico y una red de gigantes de telefonía Nokia y Motorola.

FBI le dio en 1995 después de romper el principal experto estadounidense en seguridad informática Tsutomu Shimomura. Mitnick fue condenado a cinco años de prisión, y al salir de la cárcel, se comprometió en la protección de los sistemas informáticos y fundó Defensivo Pensando Inc., especializada en seguridad informática. También escribió varios libros sobre piratas informáticos.

Fuente: www.softmixer.com

Tags

Vea también

58 hechos de las películas sobre piratas

Robert Дилтс: Pensamiento virus

Anonymous afirman que los servidores hackeados costumbres ucranianos y publican documentos de 1GB

Bancos "en línea sólo" - los innovadores del futuro mundo de las finanzas

Seguridad informática: todo lo que necesita saber para proteger sus datos en la red

Cómo llevar una secreta correspondencia en el mundo, donde usted supervisan constantemente: métodos de edward Сноудена

¿Por qué nos debe interesar a los potentes equipos?

Adivina quién pintó estas fotografías ...

Villanos de un ordenador en el cine (12 fotos)